با نصب و پیکربندی Fail2ban، شانس دسترسی هکرها به سرورهای لینوکس خود را کاهش دهید.

SSH و FTP دو پروتکل شبکه هستند که بیشترین سوء استفاده را دارند. هکرها از ابزارهای خودکار پیچیده برای حدس زدن نام کاربری و رمز عبور شما و سپس نفوذ به سیستم شما استفاده می کنند.

با اعمال شیوه های امنیتی خوب، می توانید بیشتر خطرات امنیتی را کاهش دهید. و با Fail2ban، می توانید خطر نقض امنیت را با فعال بودن در ایمن سازی سرورهای لینوکس یا رایانه های شخصی خود کاهش دهید.

Fail2ban چیست؟

Fail2ban یک نرم افزار امنیتی منبع باز قدرتمند است که به صورت پویا از سرورها یا رایانه های شخصی شما در برابر فعالیت های مشکوک و حملات brute-force محافظت می کند. به طور مداوم فایل های لاگ شما را برای تلاش برای ورود اسکن می کند، و در صورت وجود، با به روز رسانی قوانین فایروال شما، آدرس IP منبع را مسدود می کند.

Fail2ban با اکثر خدمات اتصال از راه دور مانند SSH، FTP، SMTP و HTTP کار می کند.

پیکربندی و سفارشی سازی Fail2ban آسان است. میتوانید مشخص کنید که چه مدت میخواهید آدرسهای IP را مسدود کنید یا آن را برای دریافت هشدارهای خودکار در صورت وجود فعالیت مشکوک پیکربندی کنید.

برای تأکید، Fail2ban به تنهایی برای محافظت از شما در برابر نقض امنیت کافی نیست. همچنین باید سایر اقدامات امنیتی را برای کاهش خطر هک شدن در نظر بگیرید. به عنوان مثال، همیشه باید از رمزهای عبور قوی در سیستم های خود استفاده کنید و دسترسی را تا جایی که می توانید محدود کنید.

نحوه نصب Fail2ban در لینوکس

اکثر توزیعهای اصلی لینوکس از جمله Red Hat Enterprise Linux (RHEL)، Ubuntu و Arch Linux از Fail2ban پشتیبانی میکنند. در اینجا نحوه نصب Fail2ban در توزیع لینوکس آمده است:

در Arch Linux و مشتقات آن:

sudo pacman -S fail2ban

برای نصب Fail2ban در اوبونتو و دبیان:

sudo apt install fail2ban

نصب Fail2ban در فدورا و RHEL آسان است:

sudo dnf install fail2ban

در مرحله بعد، باید سرویس Fail2ban را فعال کنید. به این ترتیب هر زمان که سیستم شما بوت شود، فرآیند در پس زمینه اجرا می شود.

sudo systemctl enable fail2ban.service

برای نهایی کردن نصب، سرویس Fail2ban را با استفاده از دستور زیر راه اندازی کنید:

sudo systemctl start fail2ban

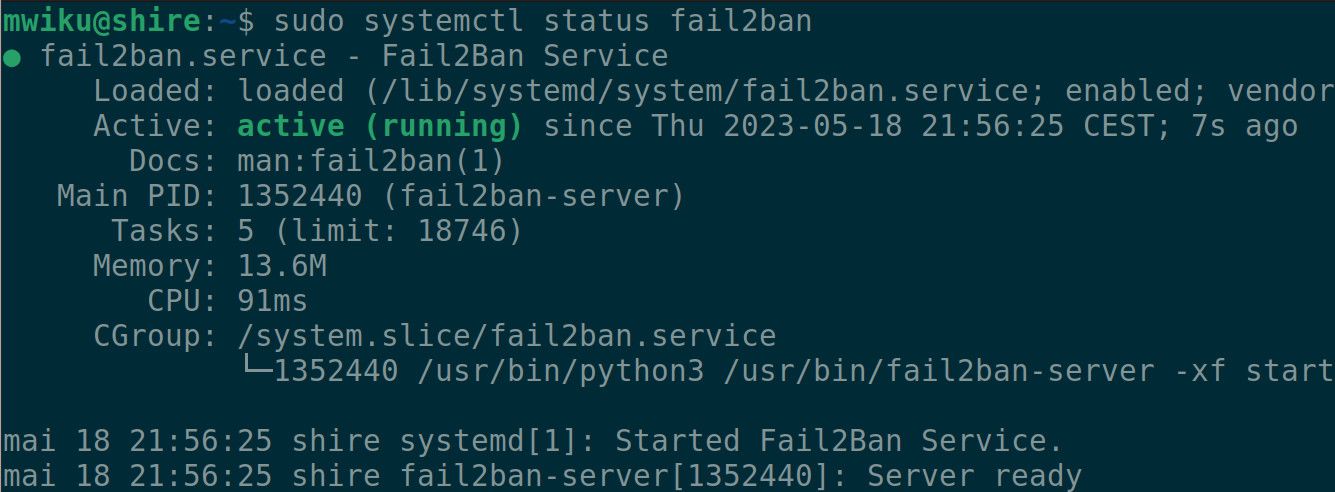

می توانید تأیید کنید که سرویس Fail2ban راه اندازی و اجرا می شود با:

sudo systemctl status fail2ban

اگر همه چیز درست است، سرویس باید فعال و فعال باشد. در صورت وجود هرگونه پیام خطایی، می توانید با استفاده از ابزار journalctl به پیام های گزارش Fail2ban نگاه کنید:

sudo journalctl -u fail2ban

پیکربندی Fail2ban در لینوکس

در نهایت، می توانید پیکربندی Fail2ban را برای محافظت از سیستم خود در برابر حملات brute-force و سایر فعالیت های مشکوک شروع کنید.

فایل /etc/fail2ban/jail.conf تنظیمات اصلی Fail2ban را ذخیره می کند. به عنوان بهترین روش، از ایجاد تغییرات در این فایل خاص خودداری کنید. فقط از آن به عنوان مرجع استفاده کنید.

هر زمان که Fail2ban را به روز کنید، فایل پیکربندی jail.conf رونویسی می شود. برای جلوگیری از از دست دادن پیکربندی خود، یک کپی به نام jail.local در همان پوشه ایجاد کنید. برای این کار از دستور قدرتمند cp استفاده کنید:

cd /etc/fail2ban && cp jail.conf jail.local

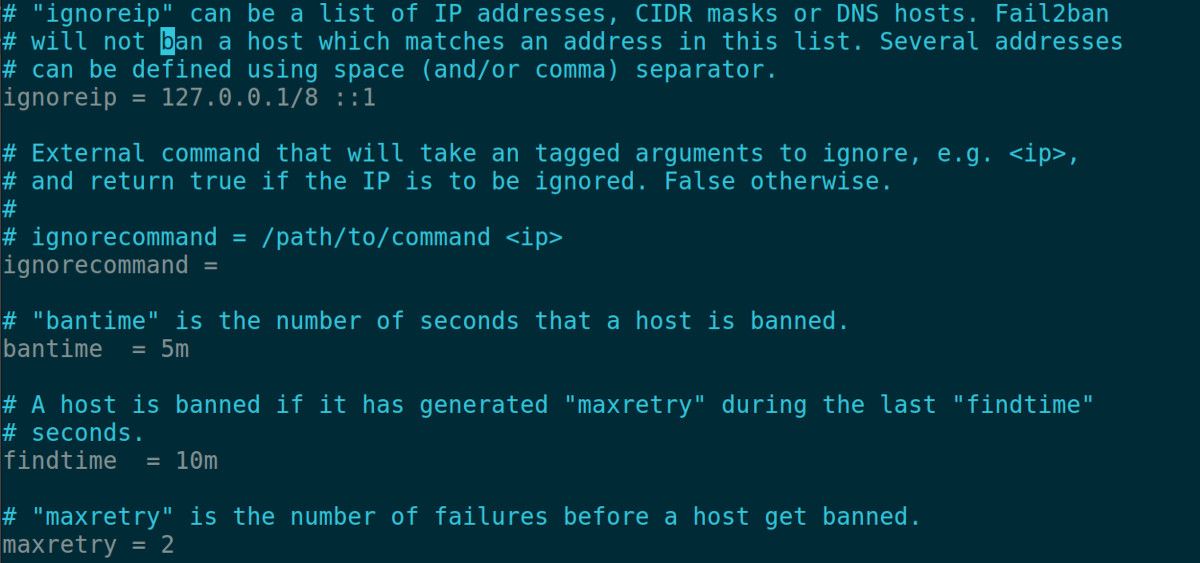

سپس، فایل jail.local را با استفاده از ویرایشگر متن مورد علاقه خود باز کنید و تنظیمات زیر را تنظیم کنید:

- ignoreip: از آن برای تعیین لیستی از آدرس های IP که می خواهید از قوانین Fail2ban مستثنی شوند، استفاده کنید.

- bantime: پارامتر bantime دوره ای را تعریف می کند که در آن آدرس IP باید ممنوع شود. این می تواند ناشی از چندین تلاش ناموفق برای ورود به سیستم یا سایر فعالیت های مشکوک باشد. این را روی پنج دقیقه (5 متر) تنظیم کنید.

- maxretry: قبل از اینکه بتوانید میزبان را ممنوع کنید، از این برای تعیین تعداد خرابی های ورود استفاده کنید. برای تست، این را روی 2 قرار می دهیم.

فایل پیکربندی به خوبی مستند شده است، بنابراین آن را بخوانید تا درباره Fail2ban و گزینه هایی که ارائه می دهد بیشتر بدانید.

در نهایت سرویس fail2ban را مجددا راه اندازی کنید تا تغییرات اعمال شوند. از دستور استفاده کنید:

sudo systemctl restart fail2ban

تست پیکربندی Fail2ban

با تنظیم پیکربندی، می توانید آزمایش کنید که آیا پیکربندی maxretry کار می کند یا خیر. سعی کنید SSH به رایانه شخصی یا سروری که پیکربندی کرده اید وارد شوید.

هنگامی که برای اعتبارنامه درخواست می شود، رمز عبور اشتباه را دو بار وارد کنید. Fail2ban وارد عمل می شود و شما را به مدت پنج دقیقه مسدود می کند، همانطور که پیکربندی شده است.

این فقط یک مورد استفاده ساده است. اکنون به پیکربندی سرور خود به دلخواه خود ادامه دهید و با خیال راحت آزمایش کنید.

یک لایه امنیتی اضافی به سرور لینوکس یا رایانه شخصی خود اضافه کنید

Fail2ban یک ابزار امنیتی قدرتمند و بسیار قابل تنظیم است. از آن برای محافظت فعالانه از سرورها یا رایانه های شخصی خود در برابر حملات brute-force استفاده کنید.

علاوه بر داشتن Fail2ban، از رمزهای عبور قوی استفاده کنید و فایروال خود را برای امنیت بهتر پیکربندی کنید. همچنین می توانید با استفاده از یک سیستم فایروال معتبر از شبکه خانه یا محل کار خود محافظت کنید.