ایمیل هشداری از یاهو دریافت کردید؟ ممکن است یک کلاهبرداری فیشینگ باشد. در اینجا چیزی است که شما باید بدانید.

فیشینگ یک حمله سایبری است که در آن یک عامل تهدید با جعل هویت یک فرد یا نهاد مورد اعتماد، با هدف تماس گرفته می شود. انواع مختلفی از این حملات وجود دارد، اما فیشینگ ایمیل بسیار رایج ترین آنهاست.

در یک تلاش معمولی برای فیشینگ ایمیل، شما پیامی را از یک نهاد قانونی دریافت میکنید که از شما میخواهد اقدامی انجام دهید. به عنوان مثال، برای تغییر رمز عبور یا ورود به یک حساب کاربری. اگر کلاهبرداری کنید، مهاجم اطلاعات شخصی شما را به دست می آورد. یکی از این کلاهبرداری ها، هدف قرار دادن کاربران ایمیل یاهو بوده است.

کلاهبرداری سرویس ایمیل یاهو چیست؟

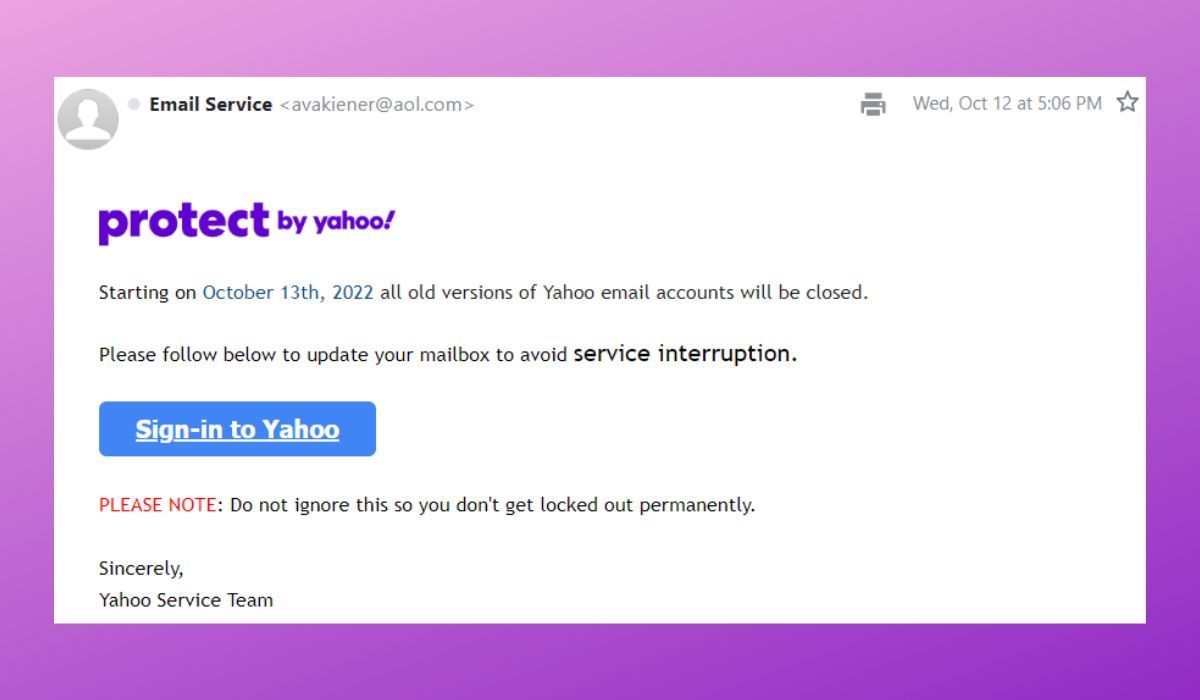

در این کلاهبرداری فیشینگ، عامل تهدید با یک قربانی تماس می گیرد و ادعا می کند که تیم خدمات یاهو را نمایندگی می کند. این ایمیل میگوید که تمام «نسخههای قدیمی» حسابهای ایمیل یاهو به زودی بسته میشوند و از قربانی میخواهد روی دکمه ورود به یاهو کلیک کرده و به حساب خود وارد شود تا از «وقفه خدمات» جلوگیری شود. در این پیام تاکید شده است، مگر اینکه این کار را انجام دهند، “برای همیشه قفل می شوند”.

برای اینکه واقعاً بفهمیم کلاهبردار در اینجا چه کاری میخواهد انجام دهد، بیایید ایمیل را تجزیه کنیم و زبان را تجزیه کنیم. برای شروع، عامل تهدید مکرراً احساس فوریت ایجاد می کند تا هدف را متقاعد کند که روی پیوند کلیک کند. هیچ کس نمی خواهد دسترسی به ایمیل خود را از دست بدهد، بنابراین این تکنیک مهندسی اجتماعی کاملاً منطقی است، هرچند که ممکن است ابتدایی به نظر برسد.

“محافظت توسط یاهو!” لوگو و همچنین دکمه ورود به سیستم نسبتاً قانع کننده به نظر می رسند – تقریباً هیچ تفاوتی بین تصاویری که این کلاهبردار استفاده می کند و آرم واقعی شرکت وجود ندارد. طرح رنگ یکسان است، فونت بسیار مشابه است و Protect by Yahoo یک سرویس واقعی است که یاهو به مشتریان خود ارائه می دهد.

همچنین توجه داشته باشید که عامل تهدید از نشانی اینترنتی برهنه استفاده نمی کند، زیرا این امر آشکار می کند که پیوند به صفحه رسمی یاهو منتهی نمی شود. در عوض، آنها آدرس اینترنتی فیشینگ را با یک دکمه ورود جعلی پنهان می کنند.

علاوه بر این، یاهو در واقع اعلامیه های مشابهی را در مواردی صادر می کند. این شرکت اغلب به کاربران یادآوری میکند که حسابهای غیرفعال یا حسابهای ایمیلی را که بیش از ۱۲ ماه از آنها استفاده نشدهاند را میبندد. واضح است که این عامل تهدید خاص از این تمرین آگاه است و برای انجام حمله روی آشنایی هدف با آن حساب می کند.

بنابراین، این پیوند دقیقاً به کجا منتهی می شود؟ قربانی را به صفحهای هدایت میکند که بسیار شبیه به سایت استاندارد ورود ایمیل یاهو است. اگر بخواهید ایمیل و رمز عبور خود را در آنجا وارد کنید، عامل تهدید اطلاعات شما را می دزدد و از آن برای ورود به حساب کاربری شما استفاده می کند.

پس از دسترسی به ایمیل شما، عامل تهدید میتواند کارهای مختلفی انجام دهد، از جمله به خطر انداختن حسابهای متصل و سرقت اطلاعات شخصی شما. آنها همچنین می توانند از شما باج گیری کنند یا به سادگی از آدرس شما برای راه اندازی سایر حملات فیشینگ و بدافزار استفاده کنند. امکانات بی پایان هستند.

بنابراین، کلاهبردار ایمیلی بدون اشتباهات گرامری و املایی نوشت، با استفاده از زبان تهدید آمیز مبهم احساس فوریت ایجاد کرد، به خدماتی ارجاع داد که یاهو واقعاً ارائه میدهد، و تصاویر شرکت را در پیام خود گنجاند، که کوتاه و مستقیم به اصل مطلب بود. اما آنها همچنین اشتباهاتی را انجام دادند.

حمله فیشینگ ایمیل یاهو چگونه کار می کند؟

برای یک فرد با فناوری، این ایمیل احتمالاً فریاد «فیشینگ» میزند، اما به راحتی میتوان تصور کرد که شخصی مسنتر که در فناوری آنقدرها هم خوب نیست، روی پیوند کلیک کند. علاوه بر این، شخصی که می داند به دنبال چه چیزی باشد، بلافاصله متوجه می شود که ایمیل از یاهو نیست، بلکه از یک آدرس ایمیل تصادفی AOL آمده است.

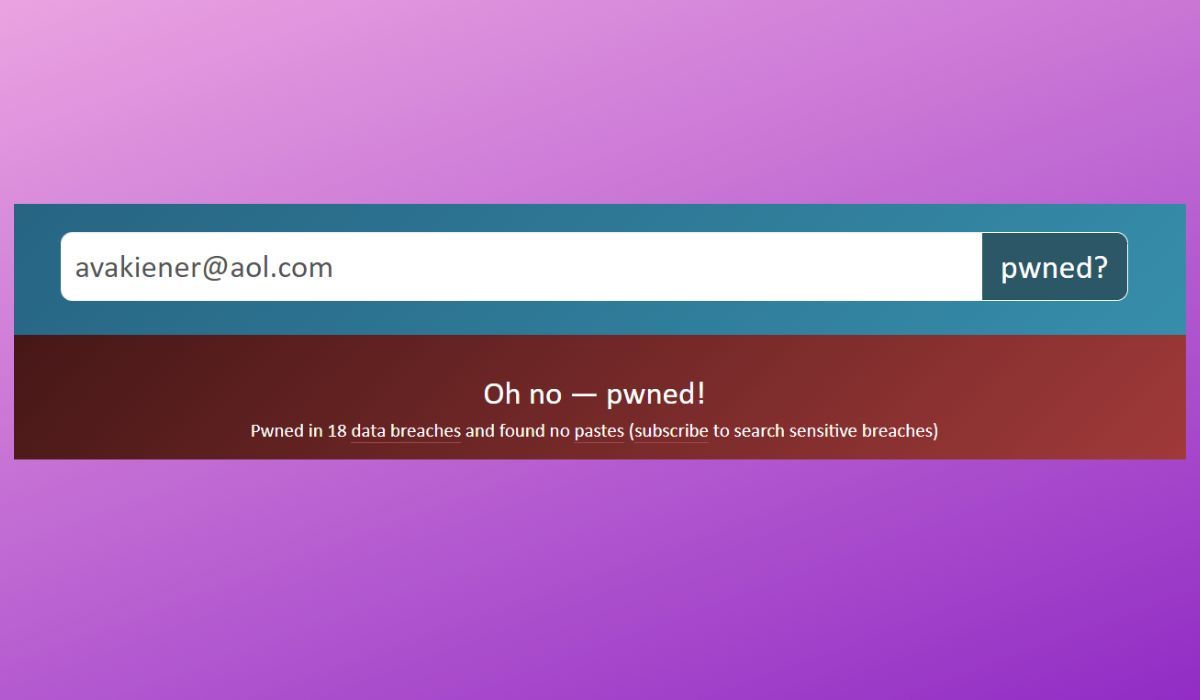

جستجوی آدرس ایمیلی که کلاهبردار استفاده کرده است، “avakiener@aol.com”، تنها چند نتیجه ایجاد می کند. با این حال، ایمیل را با Have I Been Pwned تست کنید؟ نشان می دهد که در 18 نقض داده “pwned” شده است. این قویاً نشان میدهد که ایمیل فیشینگ از طرف هر کسی که مالک اصلی آن حساب ایمیل باشد یا بوده نیست، بلکه از طرف یک عامل تهدید است که پس از یکی از آن 18 نقض به آن دسترسی پیدا کرده است.

ما فقط می توانیم حدس بزنیم که چگونه ممکن است مجرم سایبری به این ایمیل دسترسی داشته باشد، اگر واقعاً این اتفاق افتاده است. برای مثال، این امکان وجود دارد که آنها اعتبارنامه ها را در یک بازار وب تاریک خریداری کرده باشند، یا به سادگی وارد حساب کاربری خود شده باشند زیرا مالک اصلی از رمز عبور امن استفاده نکرده است.

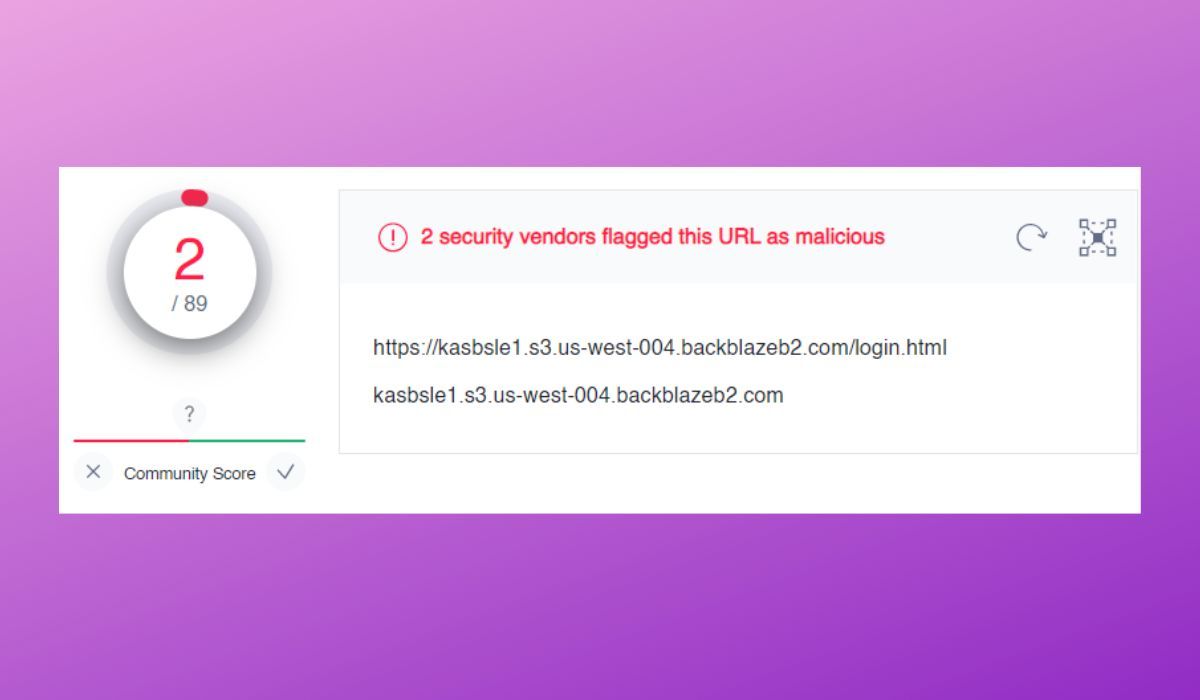

با این حال، از بسیاری جهات، این کلاهبرداری به خوبی اجرا شد. به عنوان مثال، چندین ابزار آنلاین که پیوندها را تجزیه و تحلیل میکنند و بررسی میکنند که آیا آنها ایمن هستند، هیچ مشکلی در آن پیدا نکردند. با این حال، ویروس توتال این کار را انجام داد: دو فروشنده امنیتی، Avira و Webroot، پیوند را به عنوان مخرب علامت گذاری کردند و آن را به عنوان یک کلاهبرداری فیشینگ توصیف کردند.

ویروس توتال در این مواقع بسیار مفید است، زیرا پیوندهای بیش از 70 اسکنر را بررسی می کند. با استفاده از این ابزار، میتوانید به جای راهاندازی و پیدا کردن فایلی که دانلود کردهاید، بررسی کنید که آیا فایلی که دانلود کردهاید، ایمن است یا خیر – و هرگز نباید این کار را انجام دهید، مگر اینکه 100 درصد مطمئن باشید که فایل از منبع قابل اعتمادی تهیه شده است.

راههای دیگری نیز وجود دارد که میتوانید بدون کلیک کردن روی آن، بررسی کنید که لینک به کجا منتهی میشود. برای مثال می توانید از ابزاری به نام Screenshot Machine استفاده کنید. همانطور که از نام آن پیداست، Screenshot Machine از صفحات وب اسکرین شات می گیرد، بنابراین تنها کاری که باید انجام دهید این است که یک لینک مشکوک را کپی و جایگذاری کنید و سپس Enter را فشار دهید.

اگر از رایانه استفاده می کنید، راه ساده دیگری برای بررسی پیوند این است که به سادگی با نشانگر ماوس روی آن قرار دهید. به این ترتیب، بدون کلیک کردن روی آن، متوجه خواهید شد که واقعاً کجا می رود. اگر قرار بود این کار را با پیوندی که این عامل تهدید ایمیل ارسال کرده است انجام دهید، به سرعت متوجه میشوید که در واقع به صفحه ورود به سیستم یاهو منتهی نمیشود.

نحوه گزارش کلاهبرداری به روز رسانی ایمیل یاهو

اگر ایمیلی دریافت کردید که ادعا میکند باید حساب یاهو خود را بهروزرسانی کنید، میتوانید با خیال راحت فرض کنید که شما تنها فردی نیستید که کلاهبرداران هدف آن هستند. در واقع، به احتمال زیاد هزاران نفر همان اطلاعیه ارتقای ایمیل جعلی یاهو را دریافت کرده اند، به همین دلیل است که باید گزارشی را ارائه کنید. در اینجا نحوه انجام این کار آمده است.

اگر ایمیل کلاهبرداری از یک آدرس ایمیل یاهو آمده باشد، می توانید عامل را به یاهو گزارش دهید. برای انجام این کار، به مرکز راهنمایی یاهو مراجعه کنید و به “گزارش مستقیم آن به یاهو” بروید. پس از کلیک بر روی متن پیوند داده شده، صفحه جدیدی بارگیری می شود که یک فرم کوتاه را نمایش می دهد. این را پر کنید، کلاهبرداری را توصیف کنید، و مطمئن شوید که شناسه یاهو شخص یا حسابی را که گزارش میدهید ارائه کردهاید (شناسه قسمت قبل از “@” در آدرس ایمیل آنها است).

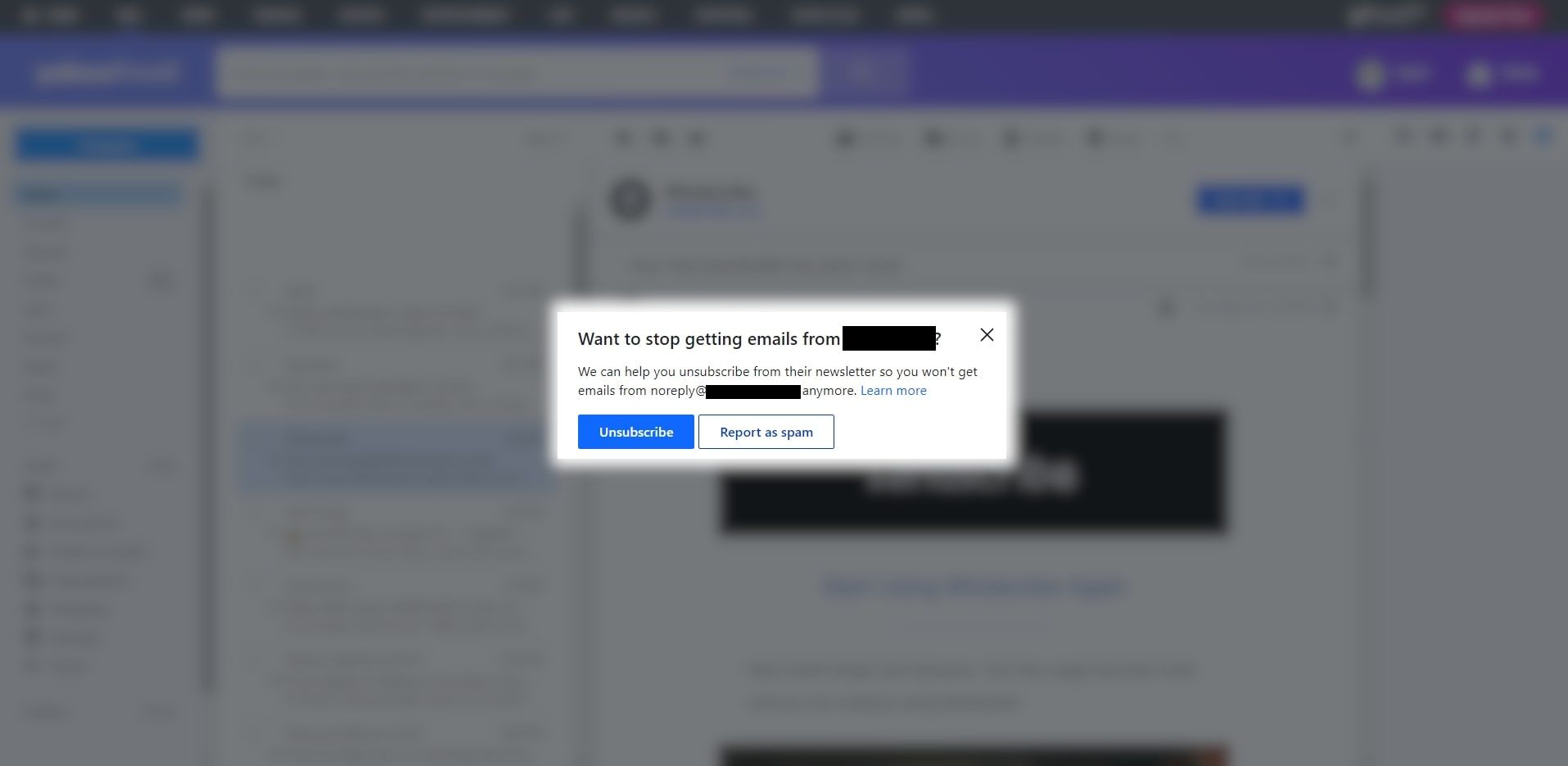

در صورتی که هشدار جعلی ارتقاء ایمیل یاهو از آدرسی مرتبط با ارائهدهنده دیگری (مانند Gmail، Outlook) باشد، میتوانید آن را با علامتگذاری بهعنوان هرزنامه گزارش دهید. دکمه “هرزنامه” درست بالای خود پیام قرار خواهد گرفت، بنابراین مشکلی در تشخیص آن ندارید. هنگامی که پاپ آپ ظاهر شد، روی دکمه “گزارش به عنوان هرزنامه” کلیک کنید.

و اگر چند لحظه فرصت دارید، گزارش وب سایت کلاهبردار را نیز در نظر بگیرید. بدیهی است که شما نباید از صفحه بازدید کنید، اما می توانید لینک را کپی کرده و گزارش را به مرجع مربوطه ارائه دهید. چه یک آژانس دولتی، یک ارائه دهنده میزبانی یا یک سازمان حمایت از مصرف کننده باشد.

همچنین باید در نظر داشته باشید که سایر ارائه دهندگان ایمیل، و نه فقط یاهو، هدف کلاهبرداری های جعلی ارتقاء قرار می گیرند. همانطور که PC Risk در مارس 2023 گزارش کرد، این کلاهبرداری ها به ویژه در سال های اخیر رایج شده اند. با این حال، همه آنها شبیه هم هستند، بنابراین اگر یاد بگیرید که چگونه یکی را تشخیص دهید، احتمالاً می توانید همه آنها را تشخیص دهید.

از خود در برابر فیشینگ محافظت کنید

حملات فیشینگ ممکن است رایج باشند، اما راه هایی برای محافظت از خود در برابر آنها وجود دارد.

هرگز بر روی پیوندهای مشکوک کلیک نکنید، هر پیوند را از یک آدرس ایمیل ناشناخته بررسی کنید، همیشه بررسی کنید که ایمیل از کجا آمده است، از احراز هویت دو مرحله ای استفاده کنید و روی هر دستگاهی که استفاده می کنید، محافظت قوی ضد بدافزار نصب کنید.

Yahoo Mail یکی از محبوبترین سرویسهای ایمیلی است که مانند Gmail، Outlook و سایر خدمات نسبتاً ایمن است. با این حال، اگر به امنیت سایبری و حریم خصوصی اهمیت می دهید، باید به شدت به یک ارائه دهنده ایمیل رمزگذاری شده تغییر دهید.