به دنبال ابزارهای رایگان برای شمارش فهرست ها و فایل های مخفی در یک وب سرور هستید؟ در اینجا بهترین ابزار لینوکس برای انفجار فهرست هستند.

تعاریف کلیدی

- دایرکتوری ترکیدن یک تکنیک ضروری در هک اخلاقی برای کشف دایرکتوری ها و فایل های مخفی در یک وب سرور یا برنامه است.

- لینوکس ابزارهای متعددی مانند DIRB، DirBuster، Gobuster، ffuf و dirsearch را برای انفجار فهرست ارائه می دهد.

- این ابزارها فرآیند ارسال درخواست های HTTP به سرور وب و حدس زدن نام دایرکتوری ها را برای یافتن منابعی که در ناوبری یا نقشه سایت وب سایت تبلیغ نشده اند، خودکار می کنند.

در مرحله شناسایی هر پنت برنامه وب، یافتن دایرکتوری های ممکن در برنامه ضروری است. این دایرکتوری ها ممکن است اطلاعات و یافته های قابل توجهی را در خود جای دهند که به شما کمک می کند تا آسیب پذیری های برنامه را بیابید و امنیت آن را بهبود ببخشید.

خوشبختانه، ابزارهایی در اینترنت وجود دارد که اجباری دایرکتوری را آسانتر، خودکار و سریعتر میکند. در اینجا پنج ابزار دایرکتوری انفجاری در لینوکس برای برشمردن دایرکتوری های پنهان در یک برنامه وب آورده شده است.

دایرکتوری ترکیدن چیست؟

دایرکتوری انفجار، همچنین به عنوان “دایرکتوری بیرحمانه اجباری” شناخته می شود، تکنیکی است که در هک اخلاقی برای کشف دایرکتوری ها و فایل های مخفی در یک وب سرور یا برنامه استفاده می شود. این شامل تلاش سیستماتیک برای دسترسی به دایرکتوری های مختلف با حدس زدن نام آنها یا برشمردن فهرستی از فهرست ها و نام فایل های رایج است.

فرآیند ترکیدن دایرکتوری معمولاً شامل استفاده از ابزارها یا اسکریپتهای خودکاری است که درخواستهای HTTP را به یک سرور وب ارسال میکنند، دایرکتوریها و نامهای فایلهای مختلف را امتحان میکنند تا منابعی را بیابند که صریحاً در ناوبری یا نقشه سایت وبسایت پیوند یا تبلیغ نشدهاند.

صدها ابزار رایگان در اینترنت برای انجام پراکندگی فهرست وجود دارد. در اینجا چند ابزار رایگان وجود دارد که می توانید در تست نفوذ بعدی خود از آنها استفاده کنید:

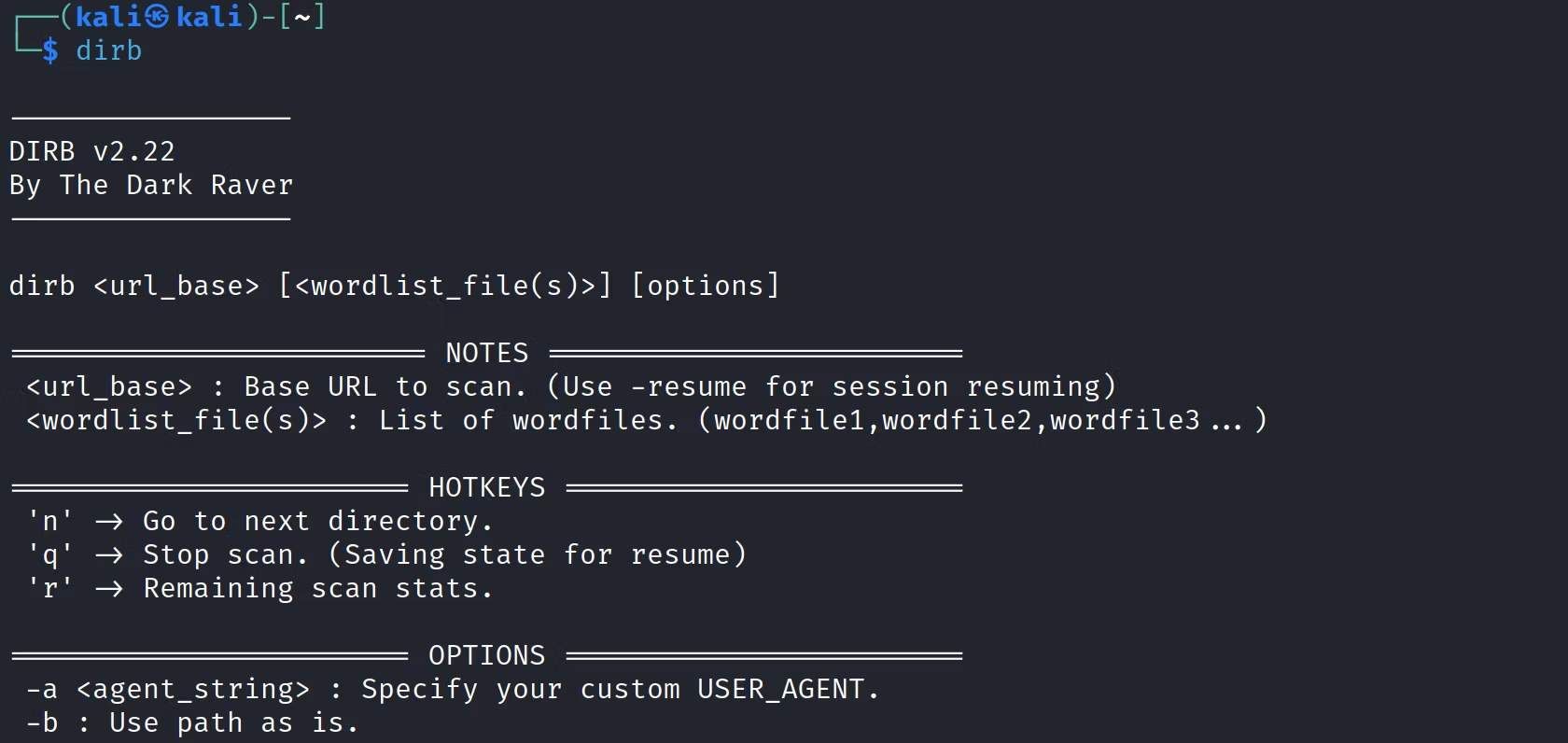

1. DIRB

DIRB یک ابزار خط فرمان محبوب لینوکس است که برای اسکن و bruteforce دایرکتوری ها در برنامه های وب استفاده می شود. دایرکتوری های ممکن را از فهرست کلمات در برابر URL وب سایت برمی شمارد.

DIRB قبلاً روی لینوکس کالی نصب شده است. با این حال، اگر آن را نصب نکرده اید، جای نگرانی نیست. برای نصب آن فقط به یک دستور ساده نیاز دارید.

برای توزیع های مبتنی بر دبیان، اجرا کنید:

sudo apt install dirb

برای توزیعهای لینوکس غیر دبیان مانند فدورا و CentOS، اجرا کنید:

sudo dnf install dirb

در Arch Linux اجرا کنید:

yay -S dirb

نحوه استفاده از DIRB برای دایرکتوری های Bruteforce

سینتکس برای اجرای دستوری brute اجباری در یک برنامه وب به صورت زیر است:

dirb [url] [path to wordlist]

به عنوان مثال، اگر بخواهید https://example.com bruteforce کنید، این دستور خواهد بود:

dirb https://example.com wordlist.txt

همچنین میتوانید دستور را بدون تعیین فهرست کلمات اجرا کنید. DIRB از فایل wordlist پیش فرض خود، common.txt، برای اسکن وب سایت استفاده می کند.

dirb https://example.com

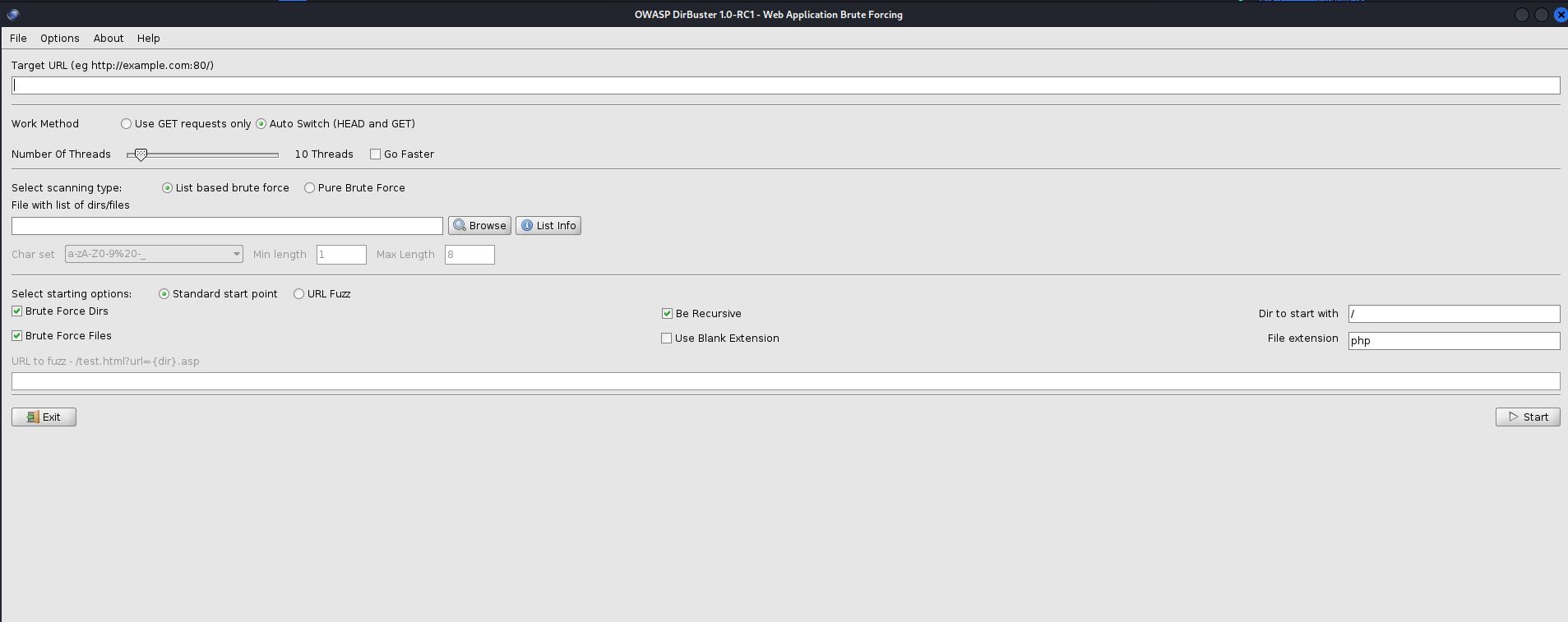

2. DirBuster

DirBuster بسیار شبیه DIRB است. تفاوت اصلی این است که DirBuster برخلاف DIRB که یک ابزار خط فرمان است، یک رابط کاربری گرافیکی (GUI) دارد. DIRB به شما امکان می دهد اسکن های bruteforce دایرکتوری را مطابق سلیقه خود پیکربندی کنید و نتایج را با کد وضعیت و سایر پارامترهای جالب فیلتر کنید.

همچنین میتوانید تعداد رشتههایی را تعیین کنید که سرعت اجرای اسکنها را تعیین میکنند و پسوندهای فایل خاصی را که میخواهید برنامه برای شما جستجو کند، تعیین کنید.

تنها کاری که باید انجام دهید این است که URL هدفی را که میخواهید اسکن کنید، فهرست کلماتی که میخواهید استفاده کنید، پسوند فایلها و تعداد رشتهها (اختیاری) را وارد کنید، سپس روی Start کلیک کنید.

با پیشرفت اسکن، DirBuster دایرکتوری ها و فایل های کشف شده را در رابط نمایش می دهد. می توانید وضعیت هر درخواست (به عنوان مثال، 200 OK، 404 Not Found) و مسیر موارد کشف شده را مشاهده کنید. همچنین می توانید نتایج اسکن را برای تجزیه و تحلیل بیشتر در یک فایل ذخیره کنید. این به مستندسازی یافته های شما کمک می کند.

DirBuster روی کالی لینوکس نصب شده است، اما شما می توانید به راحتی DirBuster را روی اوبونتو نصب کنید.

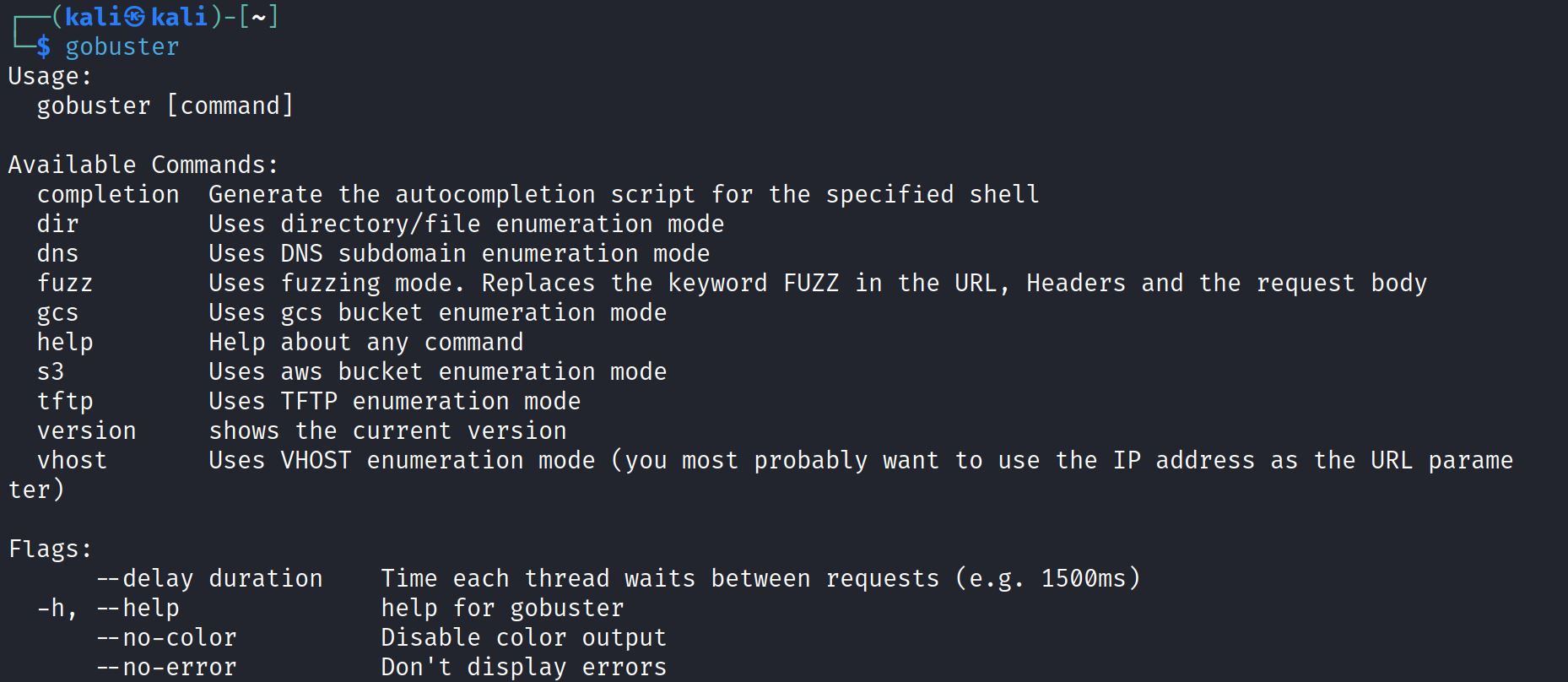

3. گابستر

Gobuster یک ابزار خط فرمان است که در Go نوشته شده است و برای bruteforce دایرکتوریها و فایلها در وبسایتها، باز کردن سطلهای Amazon S3، زیر دامنههای DNS، نامهای میزبان مجازی در وب سرورهای هدف، سرورهای TFTP و غیره استفاده میشود.

برای نصب Gobuster بر روی توزیع های Debian لینوکس مانند Kali، اجرا کنید:

sudo apt install gobuster

برای خانواده RHEL از توزیع های لینوکس، اجرا کنید؛

sudo dnf install gobuster

در Arch Linux اجرا کنید:

yay -S gobuster

یا اگر Go را نصب کرده اید، اجرا کنید:

go install github.com/OJ/gobuster/v3@latest

نحوه استفاده از Gobuster

نحو استفاده از Gobuster برای bruteforce دایرکتوری ها در برنامه های وب به شرح زیر است:

gobuster dir -u [url] -w [path to wordlist]

به عنوان مثال، اگر می خواهید دایرکتوری ها را در https://example.com bruteforce کنید، این دستور به شکل زیر خواهد بود:

gobuster dir -u https://example.com -w /usr.share/wordlist/wordlist.txt

4. ffuf

ffuf یک ابزار بسیار سریع وب fuzzer و دایرکتوری brute-forcing است که در Go نوشته شده است. این بسیار همه کاره است و به ویژه به دلیل سرعت و سهولت استفاده شناخته شده است.

از آنجایی که ffuf در Go نوشته شده است، باید Go 1.16 یا بالاتر را روی کامپیوتر لینوکس خود نصب کنید. نسخه Go خود را با این دستور بررسی کنید:

go version

برای نصب ffuf این دستور را اجرا کنید:

go install github.com/ffuf/ffuf/v2@latest

یا می توانید مخزن github را کلون کرده و با استفاده از این دستور کامپایل کنید:

git clone https://github.com/ffuf/ffuf ; cd ffuf ; go get ; go build

نحوه استفاده از ffuf در دایرکتوری های Bruteforce

نحو اصلی برای دستور brute اجباری دایرکتوری با ffuf این است:

ffuf -u [URL/FUZZ] -w [path to wordlist]

به عنوان مثال، برای اسکن https://example.com، دستور زیر خواهد بود:

ffuf -u https://example.com/FUZZ -w wordlist.txt

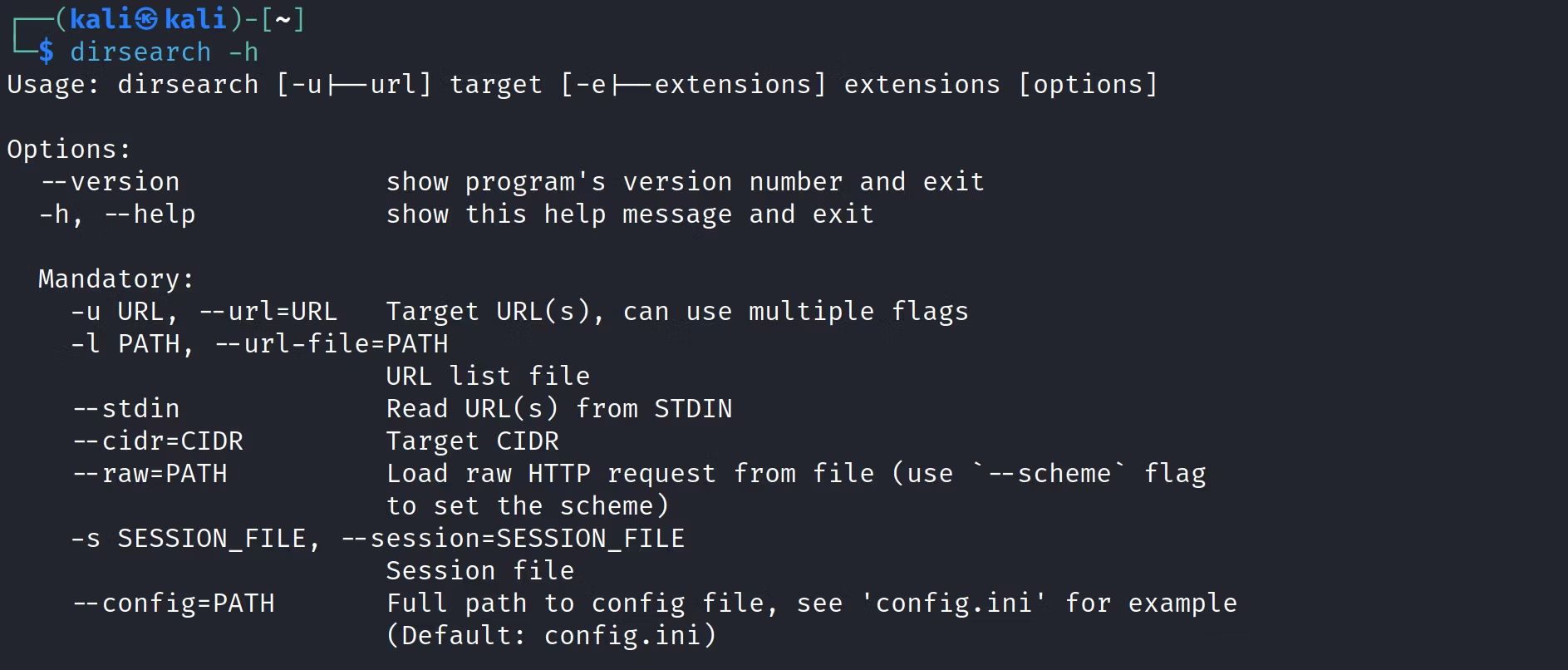

5. تحقیق و تفحص

dirsearch یکی دیگر از ابزارهای brute-forcing خط فرمان است که برای شمارش دایرکتوری ها در یک برنامه وب استفاده می شود. علیرغم اینکه یک برنامه مبتنی بر ترمینال است، به خصوص به دلیل خروجی رنگارنگ آن مورد علاقه است.

با اجرای زیر می توانید dirsearch را از طریق pip نصب کنید:

pip install dirsearch

یا، می توانید با اجرای زیر، مخزن GitHub را کلون کنید:

git clone https://github.com/maurosoria/dirsearch.git --depth 1

نحوه استفاده از dirsearch در فهرست های Bruteforce

نحو اصلی برای استفاده از dirsearch برای bruteforce دایرکتوری ها به شرح زیر است:

dirsearch -u [URL]

برای bruteforce دایرکتوری ها در https://example.com، تنها کاری که باید انجام دهید این است:

dirsearch -u https://example.com

از ابزارهایی برای خودکارسازی وظایف خود در امنیت سایبری استفاده کنید

شکی نیست که این ابزارها زمان زیادی را برای شما صرفه جویی می کنند که به صورت دستی برای حدس زدن این فهرست ها صرف می کردید. در امنیت سایبری، زمان یک دارایی بزرگ است، به همین دلیل است که هر حرفه ای از ابزارهای منبع باز برای بهینه سازی فرآیندهای روزانه خود استفاده می کند.

هزاران ابزار رایگان مخصوصاً در لینوکس برای کارآمدتر کردن کار شما وجود دارد، تنها کاری که باید انجام دهید این است که کاوش کنید و انتخاب کنید که چه چیزی برای شما مفید است!