مجرمان سایبری برای حمله به شما نیازی به نصب بدافزار روی سیستم شما ندارند. آنها می توانند بی سر و صدا از برنامه های موجود برای به دست گرفتن کنترل استفاده کنند.

در بیشتر حملات سایبری، بدافزار رایانه قربانی را آلوده می کند و به عنوان ایستگاه اتصال مهاجم عمل می کند. یافتن و حذف این ایستگاه اتصال با ضد بدافزار نسبتاً آسان است. اما روش حمله دیگری وجود دارد که در آن مجرم سایبری نیازی به نصب بدافزار ندارد.

در عوض، یک مهاجم اسکریپتی را اجرا می کند که از منابع موجود در دستگاه برای حمله سایبری استفاده می کند. و بدتر از همه، حمله Living off the Land (LotL) می تواند برای مدت طولانی شناسایی نشود. با این حال، پیشگیری، یافتن و خنثی کردن این حملات امکان پذیر است.

حمله LotL چیست؟

حمله LotL نوعی حمله بدون فایل است که در آن یک هکر به جای استفاده از بدافزار از برنامه های موجود در دستگاه استفاده می کند. این روش استفاده از برنامه های بومی ظریف تر است و احتمال کشف حمله را کمتر می کند.

برخی از برنامه های بومی که هکرها اغلب برای حملات LotL استفاده می کنند عبارتند از کنسول خط فرمان، PowerShell، کنسول رجیستری ویندوز و خط فرمان Windows Management Instrumentation. هکرها همچنین از میزبان های اسکریپت مبتنی بر ویندوز و کنسول (WScript.exe و CScript.exe) استفاده می کنند. ابزارها با هر رایانه ویندوزی ارائه می شوند و برای اجرای کارهای اداری عادی ضروری هستند.

حملات LotL چگونه اتفاق می افتد؟

اگرچه حملات LotL بدون فایل هستند، هکرها همچنان به ترفندهای مهندسی اجتماعی آشنا برای یافتن اینکه چه کسی را هدف قرار دهند، تکیه می کنند. بسیاری از حملات زمانی اتفاق میافتند که کاربر از یک وبسایت ناامن بازدید میکند، یک ایمیل فیشینگ باز میکند یا از یک درایو USB آلوده استفاده میکند. این وبسایتها، ایمیلها یا دستگاههای رسانه حاوی کیت حمله حاوی اسکریپت بدون فایل هستند.

در مرحله بعدی هک، کیت برنامه های سیستم را از نظر آسیب پذیری اسکن می کند و اسکریپت را برای به خطر انداختن برنامه های آسیب پذیر اجرا می کند. از اینجا به بعد، مهاجم می تواند از راه دور به رایانه دسترسی داشته باشد و داده ها را سرقت کند یا تنها با استفاده از برنامه های سیستم، درهای پشتی آسیب پذیری ایجاد کند.

اگر قربانی حمله زمینی هستید چه باید کرد؟

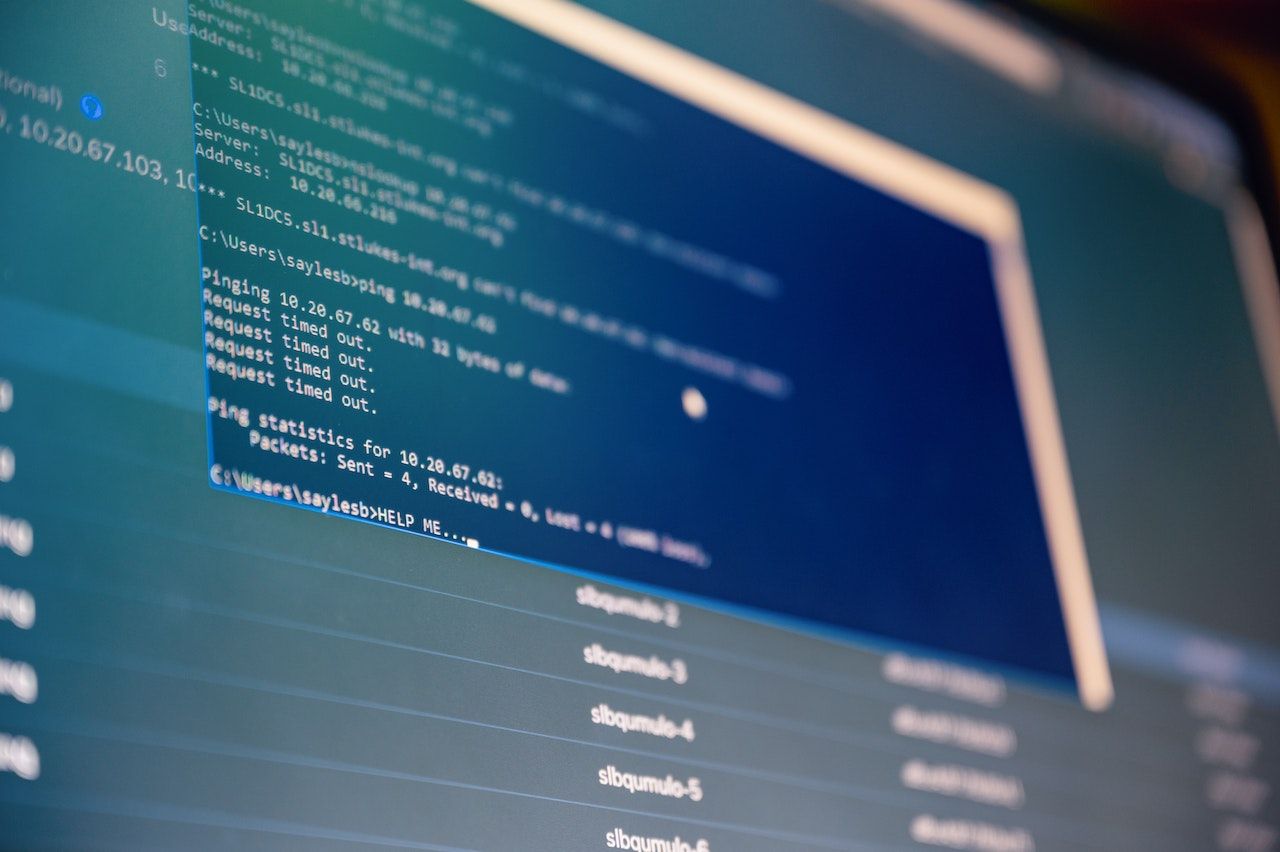

از آنجایی که حملات LotL از برنامه های بومی استفاده می کنند، آنتی ویروس شما ممکن است حمله را شناسایی نکند. اگر شما یک کاربر قدرتمند ویندوز هستید یا از فناوری آگاه هستید، می توانید از حسابرسی خط فرمان برای شناسایی مهاجمان و حذف آنها استفاده کنید. در این صورت شما به دنبال گزارش های فرآیندی خواهید بود که مشکوک به نظر می رسند. شروع با فرآیندهای حسابرسی با حروف و اعداد تصادفی. دستورات مدیریت کاربر در مکان های عجیب و غریب. اجرای مشکوک اسکریپت؛ اتصال به URL ها یا آدرس های IP مشکوک؛ و پورت های آسیب پذیر و باز.

وای فای را خاموش کنید

اگر مانند بسیاری از افراد برای محافظت از دستگاه خود به ضد بدافزار متکی هستید، ممکن است تا مدت ها بعد متوجه آسیبی نشوید. اگر شواهدی دارید که نشان می دهد هک شده اید، اولین کاری که باید انجام دهید این است که کامپیوتر خود را از اینترنت جدا کنید. به این ترتیب، هکر نمی تواند با دستگاه ارتباط برقرار کند. همچنین باید دستگاه آلوده را از دستگاه های دیگر جدا کنید اگر بخشی از یک شبکه گسترده تر است.

با این حال، خاموش کردن وای فای و ایزوله کردن دستگاه آلوده کافی نیست. بنابراین سعی کنید روتر را خاموش کرده و کابل های اترنت را جدا کنید. همچنین ممکن است در حین انجام کارهای بعدی برای مدیریت حمله، لازم باشد دستگاه را خاموش کنید.

بازنشانی رمزهای عبور حساب

شما باید فرض کنید که حساب های آنلاین شما در معرض خطر قرار گرفته اند و آنها را تغییر دهید. انجام این کار برای جلوگیری یا توقف سرقت هویت قبل از اینکه هکر آسیب جدی وارد کند، مهم است.

با تغییر رمز عبور حسابهایی که داراییهای مالی شما را در اختیار دارند، شروع کنید. سپس، به سراغ حسابهای کاری و رسانههای اجتماعی بروید، به خصوص اگر این حسابها احراز هویت دو مرحلهای را فعال نکرده باشند. برای ایجاد رمزهای عبور امن نیز می توانید از یک مدیر رمز عبور استفاده کنید. همچنین، اگر پلتفرم از آن پشتیبانی می کند، 2FA را در حساب خود فعال کنید.

درایو خود را بردارید و از فایل های خود نسخه پشتیبان تهیه کنید

اگر دانش درستی دارید، هارد دیسک را از رایانه آلوده جدا کنید و آن را به عنوان یک هارد دیسک خارجی به رایانه دیگری متصل کنید. یک اسکن عمیق از هارد دیسک انجام دهید تا هر چیز مخربی را از رایانه قدیمی پیدا کرده و حذف کنید. سپس، فایل های مهم خود را در یک درایو تمیز و قابل جابجایی دیگر کپی کنید. اگر به کمک فنی نیاز دارید، از دریافت کمک نترسید.

درایو قدیمی را پاک کنید

اکنون که از فایل های مهم خود یک نسخه پشتیبان تهیه کرده اید، وقت آن است که درایو قدیمی را پاک کنید. درایو قدیمی را به رایانه آلوده برگردانید و یک پاک کردن عمیق انجام دهید.

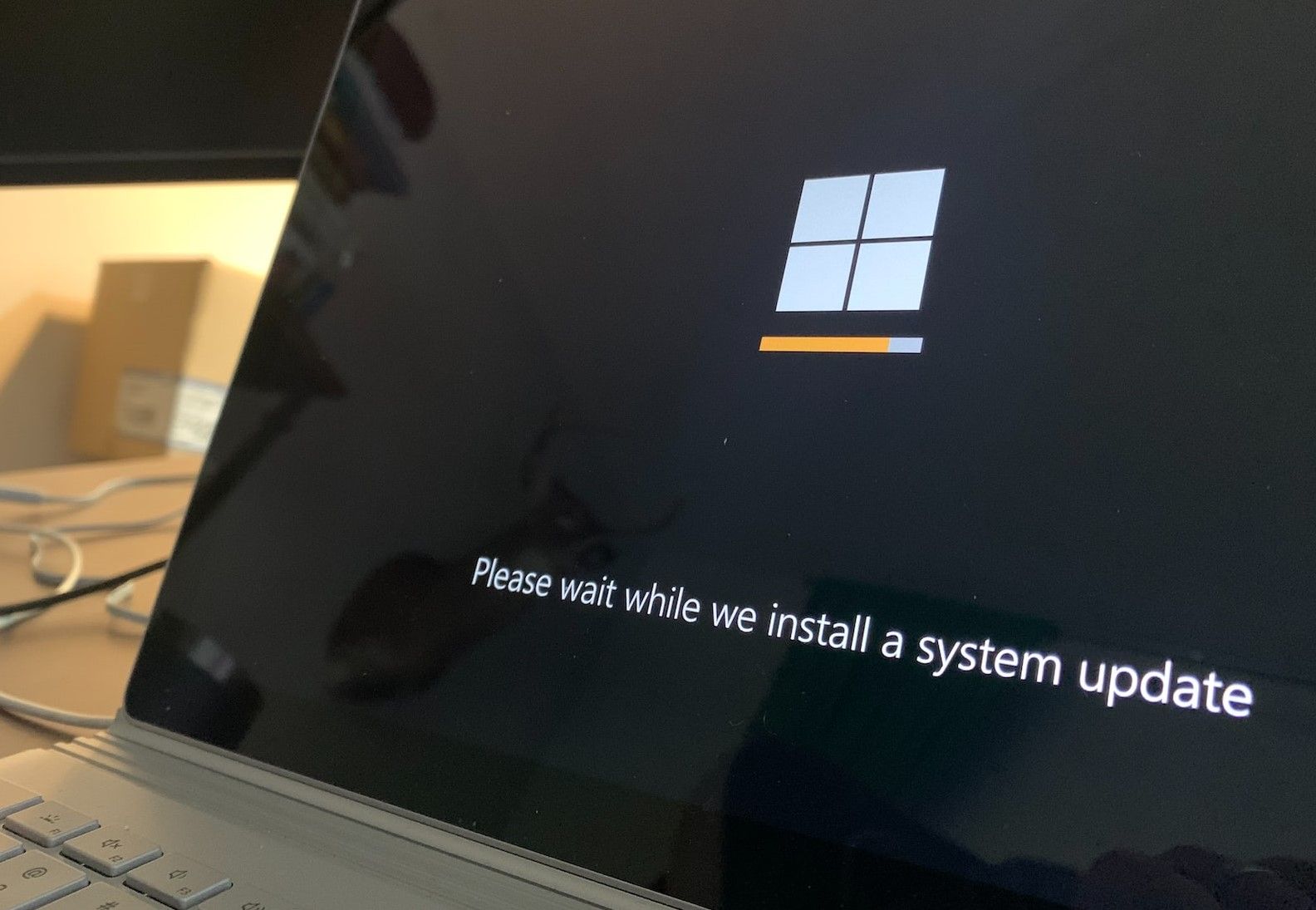

یک نصب تمیز ویندوز انجام دهید

یک نصب تمیز همه چیز را در رایانه شما پاک می کند. به نظر می رسد یک معیار بیش از حد بالا باشد، اما به دلیل ماهیت حملات LotL ضروری است. هیچ راهی وجود ندارد که بگوییم یک مهاجم چند برنامه بومی را در معرض خطر قرار داده یا درهای پشتی را پنهان کرده است. مطمئن ترین شرط این است که همه چیز را پاک و تمیز نصب کنید.

وصله های امنیتی را نصب کنید

احتمال وجود دارد که فایل نصبی در مورد به روز رسانی های امنیتی عقب بماند. بنابراین، پس از نصب یک سیستم عامل تمیز، به روز رسانی ها را اسکن و نصب کنید. همچنین، حذف bloatware را در نظر بگیرید – آنها بد نیستند، اما فراموش کردن آنها آسان است تا زمانی که متوجه شوید چیزی منابع سیستم شما را تحت فشار قرار داده است.

چگونه از حملات LotL جلوگیری کنیم

اگر هکرها مستقیماً به رایانه شما دسترسی نداشته باشند، همچنان به راهی برای تحویل محموله خود نیاز دارند. فیشینگ رایجترین روشی است که هکرها میتوانند چه کسی را هک کنند. راههای دیگر شامل هکهای بلوتوث و حملات انسان در میانه است. به هر ترتیب، محموله در فایلهای قانونی، مانند فایل مایکروسافت آفیس حاوی اسکریپتهای کوتاه و قابل اجرا برای جلوگیری از شناسایی پنهان میشود. بنابراین، چگونه از این حملات جلوگیری می کنید؟

نرم افزار خود را به روز نگه دارید

محموله در حملات LotL هنوز برای اجرا به آسیبپذیریهای یک برنامه یا سیستم عامل شما متکی است. تنظیم دستگاه و برنامههایتان برای دانلود و نصب بهروزرسانیهای امنیتی به محض در دسترس قرار گرفتن، میتواند محموله را به یک محتوی تبدیل کند.

سیاست های محدودیت نرم افزار را تنظیم کنید

به روز نگه داشتن نرم افزار شما شروع خوبی است، اما چشم انداز امنیت سایبری به سرعت تغییر می کند. ممکن است یک پنجره بهروزرسانی را برای از بین بردن آسیبپذیریها قبل از سوءاستفاده مهاجمان از دست بدهید. به این ترتیب، بهتر است در وهله اول نحوه اجرای دستورات یا استفاده از منابع سیستم توسط برنامه ها محدود شود.

در اینجا دو گزینه دارید: لیست سیاه یا لیست سفید برنامه ها. لیست سفید زمانی است که به فهرستی از برنامه ها به طور پیش فرض دسترسی به منابع سیستم را می دهید. سایر برنامه های موجود و جدید به طور پیش فرض محدود شده اند. برعکس، لیست سیاه زمانی است که شما لیستی از برنامه هایی تهیه می کنید که نمی توانند به منابع سیستم دسترسی داشته باشند. به این ترتیب، سایر برنامه های موجود و جدید می توانند به طور پیش فرض به منابع سیستم دسترسی داشته باشند. هر دو گزینه مزایا و معایب خود را دارند، بنابراین شما باید تصمیم بگیرید که کدام یک برای شما بهترین است.

هیچ گلوله نقره ای برای حملات سایبری وجود ندارد

ماهیت حملات Living off the Land به این معنی است که بیشتر مردم تا زمانی که مشکلی جدی پیش نیاید متوجه هک شدن خود نخواهند شد. و حتی اگر از نظر فنی باهوش باشید، هیچ راهی برای تشخیص نفوذ دشمن به شبکه شما وجود ندارد. بهتر است در وهله اول با انجام اقدامات احتیاطی معقول از حملات سایبری جلوگیری کنید.