RDP مفید است اما همچنین شما را در برابر حملات سایبری آسیب پذیر می کند. در اینجا این است که چرا RDP یک هدف است و چگونه از خود محافظت کنید.

پروتکل دسکتاپ از راه دور می تواند بسیار مفید باشد، اما این فناوری از نظر امنیتی کاملاً محکم نیست و در واقع می تواند هک شود. بنابراین، مجرمان سایبری دقیقا چگونه به پروتکل دسکتاپ از راه دور نفوذ می کنند؟ و چگونه می توانید خود را از چنین حملاتی در امان نگه دارید؟

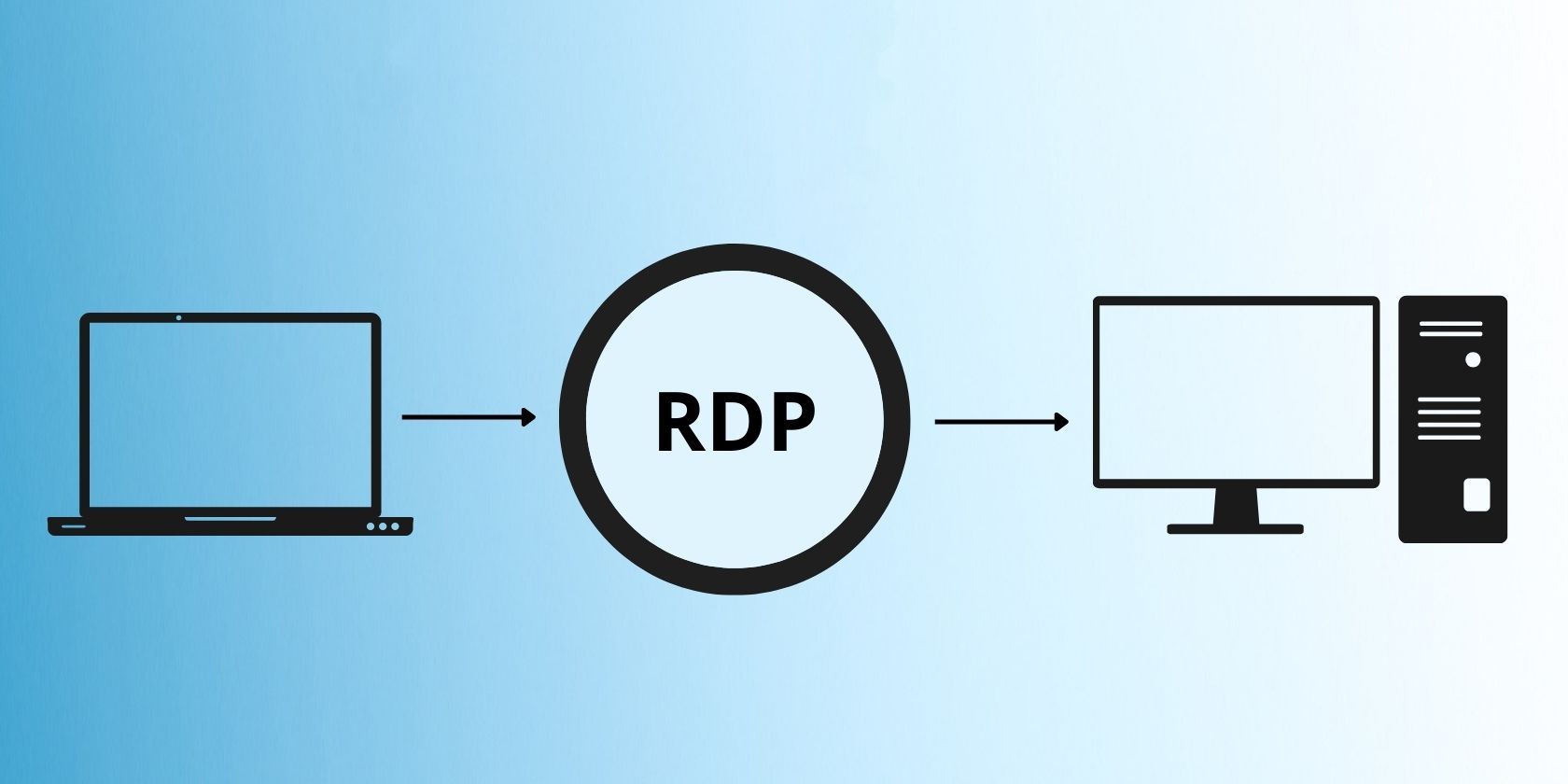

پروتکل دسکتاپ از راه دور (RDP) چیست؟

پروتکل دسکتاپ از راه دور (RDP) نوعی نرم افزار است که به افراد اجازه می دهد از یک دسکتاپ معین از یک مکان راه دور استفاده کنند. انواع مختلفی از نرمافزارهای RDP مانند ISL Online و Splashtop وجود دارد، اما همگی هدف یکسانی دارند که به کاربران امکان مشاهده و کنترل دسکتاپ بدون تعامل فیزیکی با آن را میدهند. این کار با استفاده از یک کامپیوتر یا لپ تاپ جداگانه انجام می شود.

دو عنصر برای استفاده از این فناوری مورد نیاز است: یک سرور RDP. و یک مشتری RDP. سرور RDP هر دستگاهی است که میخواهید به آن دسترسی پیدا کنید، در حالی که مشتری دستگاهی است که برای دسترسی و کنترل دستگاه مورد نظر از آن استفاده میکنید.

در حالی که هر کسی میتواند از پروتکل دسکتاپ از راه دور استفاده کند، معمولاً زمانی که کارمندان خارج از دفتر هستند و نمیتوانند مستقیماً به دستگاههای کاری خود دسترسی داشته باشند، از آن استفاده میکنند. به عنوان مثال، در طول همه گیری COVID-19، کارمندانی که از خانه کار می کردند می توانستند با استفاده از نرم افزار RDP به رایانه های کاری خود دسترسی داشته باشند.

با این حال، RDP گاهی اوقات با محاسبات ابری اشتباه گرفته می شود. در حالی که این دو فناوری شباهت هایی با هم دارند، RDP به شما اجازه می دهد تا به معنای واقعی کلمه یک دستگاه را از دور کنترل کنید، در حالی که رایانش ابری تنها به شما امکان دسترسی از راه دور به فایل ها یا برنامه ها را می دهد.

پروتکل دسکتاپ از راه دور یک نوع فناوری فوق العاده محبوب است، با میلیون ها سرور RDP در معرض و میلیون ها سرور خصوصی در حال حاضر وجود دارد. این پروتکل دسکتاپ از راه دور را به یک هدف احتمالی برای مجرمان سایبری تبدیل می کند.

چرا پروتکل دسکتاپ از راه دور توسط هکرها هدف قرار می گیرد؟

از آنجایی که RDP میتواند به یک دستگاه دسترسی از راه دور بدهد، این فناوری به مجرمان سایبری امکان کار زیادی را میدهد. از این گذشته، اگر یک مهاجم بتواند کنترل یک دستگاه را به دست آورد، داده های بسیار حساس می تواند آسیب پذیر شود و اگر به حساب ها و نرم افزارهای خاصی دسترسی داشته باشد، اقدامات مضر می تواند از طریق آن دستگاه انجام شود.

به یک معنا، کل ایده پشت RDP برای مجرمان سایبری عالی است، زیرا اکثریت حملات خود را از راه دور انجام می دهند و هنگام انجام این کار، دستگاه های خاصی را هدف قرار می دهند. اما دقیقاً چگونه مجرمان سایبری به پروتکل دسکتاپ از راه دور حمله می کنند و به چه راحتی می توان به آن نفوذ کرد؟

چگونه پروتکل دسکتاپ از راه دور هک می شود؟

حملات RDP معمولاً به عنوان نقض اطلاعات شناخته می شوند و به طور نگران کننده ای رایج هستند. در چنین مواردی، پروتکل دسکتاپ از راه دور به عنوان وسیله ای برای نفوذ استفاده می شود که کنترل یک دستگاه هدف را برای مهاجمان آسان تر می کند.

پروتکل دسکتاپ از راه دور اغلب از طریق شبکه های ناامن مورد سوء استفاده قرار می گیرد. اگر فردی از یک شبکه آسیبپذیر برای دسترسی به سرور RDP استفاده کند، یک مجرم سایبری میتواند به سادگی به فرآیند نفوذ کند و خودش به سرور دسترسی پیدا کند. انواع قدیمیتر نرمافزار RDP که برای مدت طولانی بهروزرسانیهای امنیتی را دریافت نکردهاند نیز در برابر هکها آسیبپذیرتر هستند.

علاوه بر این، وب تاریک میزبان کل بازارهایی است که دسترسی RDP را به مجرمان سایبری می فروشند. هنگامی که یک مهاجم به سرور RDP نفوذ می کند، می تواند به جای کنترل و سوء استفاده از دستگاه، دسترسی به دستگاه را در یک بازار غیرقانونی بفروشد. این یک روش محبوب است که از طریق آن طرف های مخرب از طریق RDP به دستگاه ها دسترسی پیدا می کنند.

نتایج هک های پروتکل دسکتاپ از راه دور

پس از دسترسی موفقیت آمیز به سرور RDP، مجرمان سایبری اغلب بدافزار را روی دستگاه مورد نظر نصب می کنند.

بدافزار فهرست طولانی ای از کاربردها دارد و می تواند در اشکال مختلف وجود داشته باشد. در مورد هک RDP از نوعی بدافزار به نام باج افزار استفاده می شود. باج افزار فایل های رایانه قربانی را رمزگذاری می کند (آنها را غیرقابل دسترس و غیرقابل استفاده می کند) تا مهاجم بتواند باج بگیرد. تا زمانی که باج داده نشود، کلید رمزگشایی به قربانی داده نخواهد شد.

بنابراین، هنگامی که یک مهاجم باجافزاری را از طریق پروتکل دسکتاپ از راه دور روی دستگاهی نصب میکند، یک فرد، گروه یا حتی یک سازمان ممکن است اطلاعات مهم یا حساس خود را تا زمانی که پرداخت درخواستی مهاجم انجام شود، قفل میکند. گاهی اوقات، مهاجمان حتی پس از پرداخت باج، کلید رمزگشایی را ارائه نمی کنند. حملات باجافزاری میتواند برای یک فرد یا سازمان بسیار پیامد باشد و میتواند باعث آسیبهای پایدار شود.

اما حملات باج افزار تنها نتیجه احتمالی نفوذ RDP نیست. مجرمان سایبری همچنین می توانند تغییرات بزرگی را در دستگاه خود ایجاد کنند، اقدامات مضر انجام دهند یا از طریق پروتکل دسکتاپ از راه دور نسخه پشتیبان را روی دستگاه مورد نظر بازنویسی کنند.

در حالی که مجرمان سایبری می توانند خودشان از داده های یک سرور RDP سوء استفاده کنند، آنها همچنین می توانند هر داده خصوصی را که در تاریک وب پیدا می کنند بفروشند. وب تاریک دارای یک بازار فروش غیرقانونی داده بسیار ارزشمند است، با انواع اطلاعات، از جمله داده های پرداخت، آدرس خانه، شماره تامین اجتماعی و اطلاعات ورود به سیستم. بنابراین، اگر یک مهاجم از طریق RDP به یک دستگاه دسترسی داشته باشد، هر داده ذخیره شده در آن دستگاه می تواند به طرف های مخرب دیگر فروخته شود.

بنابراین، اگر هکهای RDP میتوانند بسیار مضر باشند، آیا راهی وجود دارد که بتوانید از خود محافظت کنید؟

چگونه از خود در برابر هک های پروتکل دسکتاپ از راه دور محافظت کنید

اگر از پروتکل دسکتاپ از راه دور استفاده می کنید و نگران حملات سایبری هستید، چند کار وجود دارد که می توانید برای محافظت از خود در برابر چنین احتمالی انجام دهید.

اولین کاری که باید انجام دهید این است که مطمئن شوید نرم افزار RDP شما کاملاً به روز است. در حالی که به روز رسانی نرم افزار می تواند خسته کننده و ناراحت کننده باشد، آنها به دلایلی وجود دارند. به روز رسانی نرم افزار RDP می تواند قرار گرفتن سرور شما در معرض مجرمان سایبری را کاهش دهد و بنابراین داده های شما را ایمن نگه می دارد.

ثانیا، همیشه باید نرم افزار RDP خود را غیرفعال یا غیرفعال کنید، زمانی که هیچ شخص مجاز از آن استفاده نمی کند. با این کار پنجرهای که در آن مهاجمان میتوانند از طریق نرمافزار RDP به دستگاهها دسترسی داشته باشند، محدود میشود. علاوه بر این، باید اطمینان حاصل کنید که فقط اشخاص مورد اعتماد به سرورهای RDP شما دسترسی دارند.

محدود کردن تعداد اشخاص ثالث با دسترسی نیز یک گزینه محکم است.

می توانید از نرم افزار RDP خود نیز با رمز عبور محافظت کنید و از احراز هویت دو مرحله ای برای دسترسی استفاده کنید. این چند لایه حفاظتی اضافی را فراهم می کند و نفوذ آن را بسیار دشوارتر می کند. باز هم، اطمینان از اینکه فقط اشخاص مورد اعتماد واقعاً اطلاعات ورود به سیستم مورد نیاز برای دسترسی به نرم افزار RDP شما را دارند نیز می تواند بسیار مفید باشد.

RDP مفید است اما آسیب پذیر است

مانند بسیاری از پروتکل های دیگر موجود، پروتکل دسکتاپ از راه دور در برابر سوء استفاده آسیب پذیر است و زمانی که طرف های مخرب از طریق این فناوری به دستگاه ها دسترسی پیدا می کنند، داده های بسیار حساس را می توان به سرقت برد. بنابراین مهم است که برای تقویت سطوح امنیتی نرمافزار RDP و محافظت از دستگاههایتان هر کاری که میتوانید انجام دهید.