گسترش عملکرد برنامه های مورد علاقه خود با برنامه های افزودنی بسیار عالی است – اگر برنامه های افزودنی به درستی کار کنند و فروشگاه برنامه های افزودنی مملو از خطرات غیرقابل مشاهده نباشد.

خلاصه عناوین

- پسوندهای مخرب VSCODE چیست؟

- چگونه افزونه های مخرب در بازار VSC به پایان می رسند؟

- چرا مایکروسافت کاری در مورد برنامه های افزودنی مخرب انجام نمی دهد؟

- چگونه ایمن بمانیم

نکات کلیدی

- افزونههای مخرب VSC جعل هویتهای محبوب هستند و تهدیدات سرقت دادهها مانند PII یا پیوستن به باتنتها را به وجود میآورند.

- تحقیقات اخیر آمار هشدار دهنده ای را در مورد برنامه های افزودنی VSC مخرب نشان داده است، برخی از آنها شامل بدافزار و استفاده از IP های کدگذاری شده سخت است.

- مایکروسافت اقدامات امنیتی در بازار VSC دارد، اما EDR های سنتی نمی توانند تمام فعالیت های مخرب را شناسایی کنند. احتیاط کن.

گسترش عملکرد برنامه های مورد علاقه خود با برنامه های افزودنی بسیار عالی است – اگر برنامه های افزودنی به درستی کار کنند و فروشگاه برنامه های افزودنی مملو از خطرات غیرقابل مشاهده نباشد.

این دقیقاً همان چیزی است که برای فروشگاه افزونههای کد ویژوال استودیو مایکروسافت رخ داده است، جایی که به دلیل عدم توجه، انبوهی از برنامههای افزودنی مخرب منتظر کلیک و نصب شما هستند.

پسوندهای مخرب VSCODE چیست؟

پسوندهای مخرب VSC دقیقاً همان چیزی است که به نظر می رسد. این برنامههای افزودنی اغلب جعل برنامههای افزودنی محبوبتر دیگری هستند یا قول میدهند عملکرد جدیدی اضافه کنند که افراد را وادار به نصب آنها کند. پس از نصب و فعال سازی، آنها می توانند هر کاری انجام دهند، از بهم ریختن تنظیمات VSC شما تا سرقت داده ها از رایانه شما.

پسوندهای VSC به خودی خود مشکل اینجا نیستند. توانایی افزودن برنامه های افزودنی برای افزایش بیشتر کاربرد VSC چیزی است که آن را به یکی از محبوب ترین ویرایشگرهای کد در اطراف تبدیل می کند. با این حال، از آنجایی که برنامه های افزودنی نصب شده اغلب به نصب VSC شما و تا حدی به رایانه شخصی شما دسترسی آزاد دارند، همچنین آنها را به وسیله ای عالی برای مهاجمان تبدیل می کند تا بخشی از بدافزار را روی رایانه شخصی شما وارد کنند. در دنیایی که کلاهبرداران حتی می توانند از چهره شما برای ارتکاب کلاهبرداری استفاده کنند، بهتر است محتاط باشید.

این افزونههای مخرب میتوانند هر چیزی باشند، از یک سارق داده ساده که میتواند اطلاعات شناسایی شخصی (PII) را از رایانه شما بدزدد تا دستگاه شما را به بخشی از یک باتنت تبدیل کند که برای انجام حملات DDoS یا انتشار بیشتر بدافزار استفاده میشود. علاوه بر این، با محبوب شدن روزافزون حملات زنجیره تامین، درها را برای بازرسیهای بدافزار بسیار جدیتر نیز باز میکنند، بهویژه با توجه به اینکه بسیاری از نصبهای VSC روی دستگاههای مرتبط با کار هستند که برنامهنویسان هنگام کار برای سازمانهای مربوطه خود از آنها استفاده میکنند.

محققین امنیتی Amit Assaraf، Itay Kruk و Idan Dardikman به طور عمیق به برنامه های افزودنی مخرب در بازار VSC می پردازند، آمار جالبی را فاش کردند:

- 1283 افزونه با مجموع 229 میلیون نصب شامل وابستگی های مخرب شناخته شده است.

- 87 پسوند سعی کردند فایل /etc/passwd را در سیستم میزبان بخوانند. این فایل رمزهای عبور سیستم و سایر اطلاعات حساس را ذخیره می کند.

- 8161 افزونه با یک آدرس IP کدگذاری شده ارتباط برقرار می کنند.

- 1452 افزونه یک باینری یا DLL اجرایی ناشناخته را روی ماشین میزبان اجرا می کنند.

- 267 برنامه افزودنی دارای اسرار رمزگذاری شده در آنها هستند.

- کد و وابستگی 145 برنامه افزودنی با اطمینان بالا توسط VirusTotal پرچمگذاری شد.

- 2304 افزونه از مخزن GitHub ناشر دیگری به عنوان مخزن رسمی خود استفاده می کنند.

- ۷۸۳ افزونه برای استفاده از مدلهای هوش مصنوعی شخص ثالث پیدا شد.

/etc/passwd

در حالی که این اعداد لزوماً نشاندهنده فعالیت مخرب هر برنامه افزودنی نیست، اما به اندازهای مشکوک هستند که هر کسی را قبل از نصب آنها دو بار فکر کند.

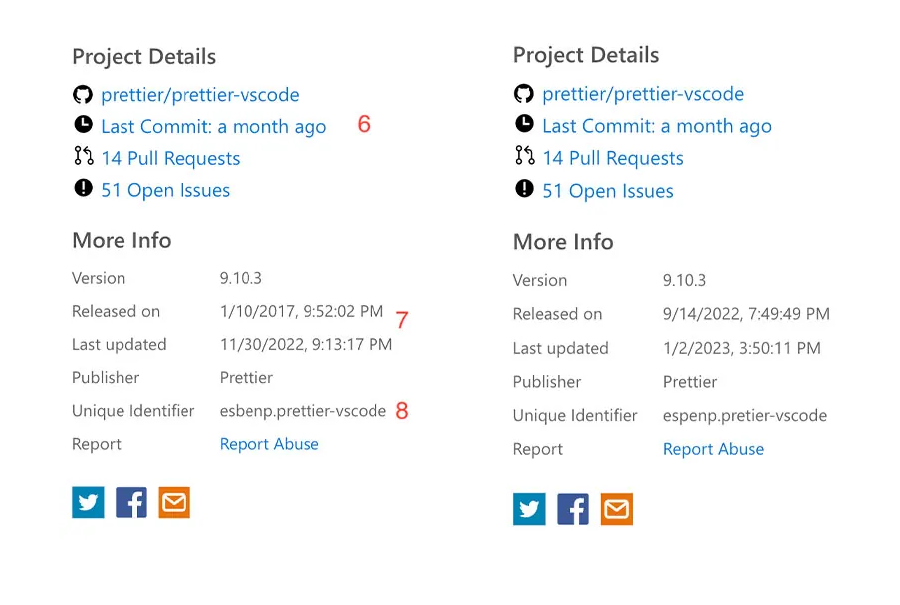

گزارش قبلی که توسط محققین امنیتی Ilay Goldman و Yakir Kadkoda برای AquaSec انجام شده بود، الگوهای مشابهی را پیدا کرد که پسوندهای مخرب به عنوان تکراری از برنامه های افزودنی معمولی پنهان شده بودند. به عنوان مثال، در تصویر زیر، جزئیات سمت چپ متعلق به پسوند واقعی است، در حالی که جزئیات سمت راست مربوط به یک افزونه مخرب است که سعی در تقلید از نسخه اصلی دارد.

این تصویر همچنین به خوبی نشان می دهد که چرا بدافزار در بازار VSC یک مشکل است. تقریباً هر کسی میتواند یک برنامه افزودنی را آپلود کند و اطلاعات آن را در هر کجا که میخواهد، چه نادرست یا مخرب، قرار دهد.

چگونه افزونه های مخرب در بازار VSC به پایان می رسند؟

راه های مختلفی وجود دارد که یک برنامه افزودنی مخرب می تواند به بازار VSC ختم شود. با این حال، دو روش رایج به شرح زیر است.

تایپسکوت

Typosquatting تکنیکی است که در آن مهاجم از غلط املایی یک برنامه پرکاربرد یا در این مورد، یک برنامه افزودنی برای انتشار یک جعلی استفاده می کند. به عنوان مثال، اگر به دنبال افزونهای به نام «برنامهنویس» هستید، یک typosquatter ممکن است یک افزونه مخرب با نام «Programmerr» یا «Programer» ایجاد کند و شما را فریب دهد تا آن را دانلود کنید و فکر کنید که برنامه افزودنی مورد نظر خود را دریافت میکنید.

اینها اغلب یا با دزدان داده یا سایر بدافزارها بارگیری می شوند و می توانند آسیب جدی به رایانه شخصی شما وارد کنند. این یک اشتباه صادقانه است، اشتباهی که هر یک از ما میتوانیم هر چند وقت یکبار مرتکب آن شویم، اما میتواند برای شما گران تمام شود.

پسوندهای جعلی

همانطور که از نام آن پیداست، این برنامههای افزودنی یا قابلیتهای جعلی را وعده میدهند و یا با جعل هویت افزونههای محبوبتر دیگر، شما را مجبور به نصب آنها میکنند. پس از نصب، آنها یا به طور آشکار غیر کاربردی هستند یا برخی از عملکردها را ارائه می دهند در حالی که در درجه اول بر روی کنترل رایانه شما یا سرقت داده ها تمرکز می کنند.

این یک روش نسبتاً محبوب برای انتشار بدافزار است و کلاهبرداران اغلب از نام شرکتهای بزرگ با حسابهای تأیید شده استفاده میکنند تا به بدافزار خود مشروعیت بیشتری بدهند. حتی برنامه Google Bard با استفاده از همین رویکرد به عنوان بدافزار توزیع شد.

چرا مایکروسافت کاری در مورد برنامه های افزودنی مخرب انجام نمی دهد؟

مایکروسافت چندین تدابیر امنیتی را در VSC Extensions Marketplace اجرا کرده است تا اطمینان حاصل شود که برنامههای افزودنی مخرب تحت کنترل باقی میمانند. هر برنامه افزودنی و بهروزرسانیهای بعدی آن که در بازار آپلود میشوند، تحت اسکن ویروس قرار میگیرند تا اطمینان حاصل شود که بسته برای استفاده ایمن است. این بازار همچنین دارای اقدامات متقابل تایپی است تا از جعل هویت ناشران رسمی مانند RedHat و خود مایکروسافت توسط برنامه های افزودنی مخرب جلوگیری شود.

علاوه بر این، اگر یک برنامه افزودنی مخرب گزارش و تأیید شود، یا آسیبپذیری در یک وابستگی افزونه یافت شود، یا از بازار حذف میشود یا به فهرست کشتار اضافه میشود تا بهطور خودکار توسط VSC حذف نصب شود.

با این حال، با وجود این اقدامات متقابل، برنامههای افزودنی مخرب همچنان در بازار بیداد میکنند. دلیل اصلی این امر این است که ابزارهای امنیتی نقطه پایانی سنتی مایکروسافت (EDR) تمام فعالیت های مخرب را شناسایی نمی کنند.

ماهیت VSC نیز در اینجا نقش مهمی ایفا می کند. VSC برای باز کردن انواع فایل ها، اجرای دستورات مختلف و ایجاد فرآیندهای فرزند ساخته شده است. بنابراین EDR ها همیشه نمی توانند بفهمند که آیا فعالیت اسکن شده از VSC فعالیت قانونی توسعه دهنده یا کد مخرب است.

چگونه ایمن بمانیم

به غیر از عقل سلیم و اطمینان از دانلود برنامه افزودنی منتشر شده توسط یک ناشر تایید شده و رسمی، می توانید به سیستم رتبه بندی و بررسی در بازار VSC مراجعه کنید. علاوه بر این، میتوانید از ابزار ExtensionTotal برای تجزیه و تحلیل برنامههای افزودنی قبل از نصب استفاده کنید و گزارشی از ایمن بودن یا نبودن نصب دریافت کنید.

تعداد زیادی افزونه گمراه کننده و مضر هنوز برای دانلود در بازار VSC موجود است. با این حال، کمی تحقیق در زمینه پیشزمینه قبل از کلیک بر روی دکمه دانلود، میتواند در دراز مدت شما را از دردسرهای زیادی نجات دهد.