من تقریباً یک دهه است که بهصورت دورکاری کار میکنم و تا به حال قربانی یک تقلب فیشینگ نشدهام و قصد دارم این وضعیت را حفظ کنم. مطمئناً تقلبهای فیشینگ امروز بیش از پیش پیشرفتهاند، اما هنوز میتوانید با انجام مراقبتهای لازم، خودتان (و کارتان) را ایمن نگه دارید.

پیوندهای پرش

من تقریباً یک دهه است که بهصورت از راه دور کار میکنم و تا به حال قربانی کلاهبرداری فیشینگ نشدهام—و قصد دارم اینگونه ادامه دهم. البته کلاهبرداریهای فیشینگ امروزه پیچیدهتر از همیشه هستند، اما همچنان میتوانید خود (و کار خود) را با انجام احتیاطهای لازم ایمن نگه دارید.

1

در جریان آخرین کلاهبرداریهای فیشینگ باشید

دانش واقعاً قدرت است وقتی که میخواهید کسبوکار خود را از جرایم سایبری محافظت کنید. اگر بدانید به چه چیزی نگاه میکنید، یک نگاه سریع به ایمیل یا پیامک مشکوک کافی است تا زنگ خطر داخلی شما را به صدا درآورد.

کلاهبرداریهای کلاسیک ایمیل که کسی تظاهر میکند بانک شماست تا اطلاعات شما را بدست آورد، نسبتاً آسان برای تشخیص هستند. من شرط میبرم که بارها بهصورت تصادفی از طریق یکی از روشهای گسترده هدفتان شدهاید.

اما بهعنوان یک کارگر از راه دور، باید در تشخیص فیشینگ هدفمند (spear phishing) استاد شوید. این نوع بسیار پیچیدهتر است زیرا اغلب شامل اطلاعات خاصی درباره شما یا شرکتتان میشود. به عبارت دیگر، هکرها تحقیق کردهاند و میتوانند قانعکنندهتر ظاهر شوند.

کلونسازی صدا با AI بهطرز عجیبی آسان است و میتواند برای دستکاری عزیزانتان استفاده شود.

علاوه بر فیشینگ هدفمند، ممکن است با فیشینگ کُلونی (clone phishing) نیز مواجه شوید، که در آن نسخههای ارتباطات قانونی همراه با ضمیمهها یا لینکهای خطرناک دریافت میکنید.

متأسفانه، AI همه چیز را بسیار ترسناکتر کرده است، از جمله فیشینگ صوتی (vishing). در گذشته، یک کلاهبردار با شما تماس میگرفت و خود را معتبر جلو میانداخت. حالا میتوانند صدای (و تصویر) شخصی در سازمان شما را کلون کنند.

باید با تمام این تکنیکها آشنا باشید، زیرا این میتواند باعث شود قبل از کلیک روی لینک در ایمیل بهنظر امن از همکار خود، دوبار فکر کنید.

2

چگونه فیشینگ را شناسایی کنیم

یادگیری چگونه ایمیلهای فیشینگ را شناسایی کنیم نسبتاً ساده است. اولین چیزی که باید به آن نگاه کنید، آدرس ایمیل فرستنده است. در اکثر موارد، متوجه میشوید که اگرچه شبیه یک سازمان رسمی (یا یک عضو تیم) است، برخی حروف با نمادهای مشابه جایگزین یا حذف شدهاند.

AI شگفتانگیز است، اما معایبی نیز دارد. خوشبختانه، چند روش برای شناسایی کلاهبرداریهای تماس ویدئویی AI وجود دارد.

برای من، واضحترین نشانه فیشینگ معمولاً زبانی است که اضطراب ایجاد میکند. مجرمان سایبری سعی میکنند بر روی افرادی که تجربه کافی برای تشخیص کلاهبرداری ندارند، بهرهبرداری کنند و سناریوهایی ایجاد میکنند که شما را مجبور به اقدام سریع بدون فکر میکند.

در گذشته، ایمیلهای فیشینگ معمولاً پر از خطاهای دستوری و اشتباهات املایی بودند. امروزه، مجرمان سایبری اغلب از مدلهای زبانی AI برای تولید متنهای صیقلی استفاده میکنند که بهقدری خوب هستند که اکثر افراد بیتجربه را فریب میدهند. کلیدواژه اینجا «بهاندازه کافی خوب» است.

شما میتوانید تشخیص حملات فیشینگ مبتنی بر AI را با جریان غیرطبیعی جملات انجام دهید. همچنین متداول است که متن ایمیل بیش از حد رسمی یا کامل باشد و فاقد لمسی انسانی باشد که این یک ویژگی بارز بیشتر ارتباطات کاری است.

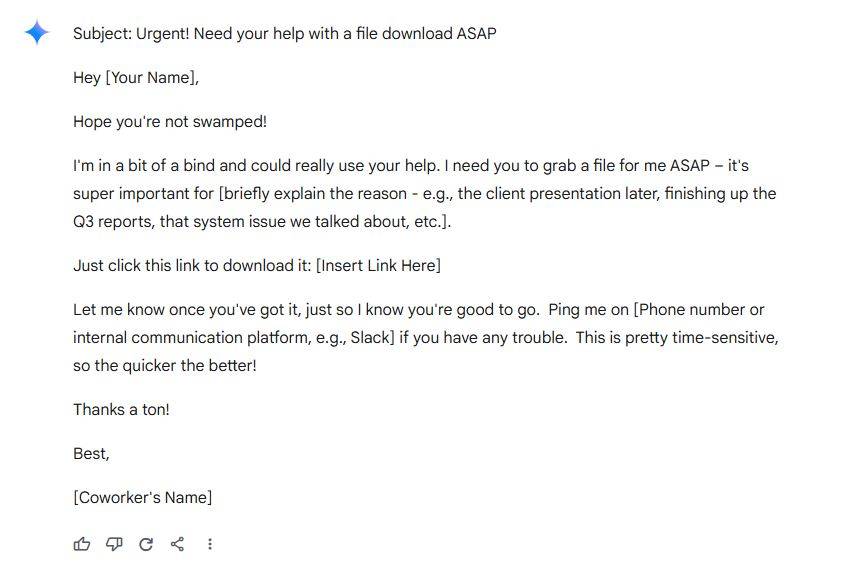

در اینجا نمونهای از ایمیلی که با استفاده از Gemini گوگل تهیه کردهام آورده شده است:

بهظاهر خوب بهنظر میرسد اما پس از بررسی دقیق، نقصهای آن آشکار میشود. اگر روزی ایمیل مشابهی دریافت کردید، مستقیماً با شخصی که ظاهراً آن را ارسال کرده است تماس بگیرید تا هر گونه ابهام را رفع کنید، به جای پذیرش خطر.

با کلونسازی صدا و دیپفیکها، کار کمی سختتر میشود. خبر خوب این است که اکثر مجرمان سایبری بهدنبال کسب سود سریع هستند، بنابراین کلون صدای و تصویر مدیر شما ممکن است نیاز به تلاش زیادی داشته باشد. در نتیجه، بیشتر ما هرگز با این نوع فیشینگ مواجه نخواهیم شد. البته، اگرچه احتمال کم است، اما صفر نیست، بنابراین باید اصول پایه را بهخوبی بدانید.

بهعنوان مثال، کلونسازی صدا ممکن است قانعکننده باشد، اما در حال حاضر هنوز میتوان آثار دیجیتالی که صدا را روباتیک میکند تشخیص داد. لحن گفتار و تغییرات جزئی صدا حتی اگر تمبر صدا دقیق باشد، نامنظم میشود.

یک مورد مشابه برای تشخیص دیپفیکها وجود دارد، که میتوانید نقصهایی مانند حرکات نامنظم یا همگامسازی لبهای خراب را ببینید. به هر حال، شما با همکارانتان به اندازه کافی آشنا هستید تا الگوهای آنها را بشناسید، پس هر چیزی که خارج از معمول باشد باید یک پرچم قرمز بزرگ باشد.

3

قبل از کلیک کردن فکر کنید

من را پارانوئید صدا نزنید، اما هر بار که لینکی در ایمیل دریافت میکنم (حتی از آدرسی آشنا)، همیشه با حرکت ماوس روی آن بررسی میکنم. شما نیز باید همین کار را انجام دهید—اما چه بهدنبال چه باید نگاه کنید؟

برای شروع، نام دامنه (قسمت اول لینک) را بررسی کنید. همانطور که کلاهبرداریها سعی میکنند آدرسهای ایمیل را معتبر نشان دهند، با نامهای دامنه نیز همین کار را میکنند. به دنبال اشتباهات املایی، خط تیرهها و حروف اضافه یا حذف شده باشید.

هدف فیشینگ دزدیدن اطلاعات کاربری شما یا وادار کردن شما به دانلود بدافزار است، بنابراین لینک سعی میکند سرویس معتبر را شبیهسازی کند.

بهطور مشابه، باید نسبت به هرگونه ضمیمه محتاط باشید. این شامل فایلهای اجرایی (.exe) و فشرده (.zip، .rar) است که مجرمان سایبری برای مخفیکردن بدافزار استفاده میکنند، و همچنین اسناد Microsoft Office که اکنون به هکرها امکان قرار دادن اسکریپتها و ماکروهایی شبیه به فایلهای اجرایی را میدهد.

4

به وای‑فای عمومی توجه ویژه داشته باشید

بهترین نکته در کار از راه دور این است که میتوانید کار خود را به هر جایی ببرید. اگرچه این برای سلامت روان شما فوقالعاده است، اما میتواند در زمینه امنیت سایبری خطرناک باشد، بهویژه بهدلیل فیشینگ یا تقلب در وای‑فای.

در این سناریو (که اغلب به عنوان یک حمله مرد میانی شناخته میشود)، هکرها یک شبکهٔ دوپلیکیت از نقطه دسترسی Wi‑Fi واقعی در یک مکان عمومی ایجاد میکنند. پس از آن، فقط کافی است منتظر بمانند تا قربانی خود به شبکه متصل شود تا تمام کارهای آنلاین او، شامل اطلاعات ورود، را ببینند.

چیزهای بسیاری وجود دارد که باید قبل از کار از کافیشاپها و سایر مکانهای عمومی مانند کتابخانهها، از نظر امنیت سایبری مرتب کنید. برای جلوگیری از قربانی شدن توسط تقلب در Wi‑Fi، بهتر است از Wi‑Fi عمومی کاملاً اجتناب کنید، بهویژه اگر دادههای حساس شرکت را مدیریت میکنید. برای مثال، من همیشه یک هاتسپات موبایلی میآورم یا از تنگر (tethering) استفاده میکنم تا ریسک را به حداقل برسانم و از تراکم ترافیک جلوگیری کنم.

اگر مطمئناً خواستار استفاده از شبکهٔ عمومی هستید، ابتدا باید یک VPN نصب کنید تا از امنیت خود مطمئن شوید.

5

از نرمافزار برای کاهش تلاشهای فیشینگ استفاده کنید

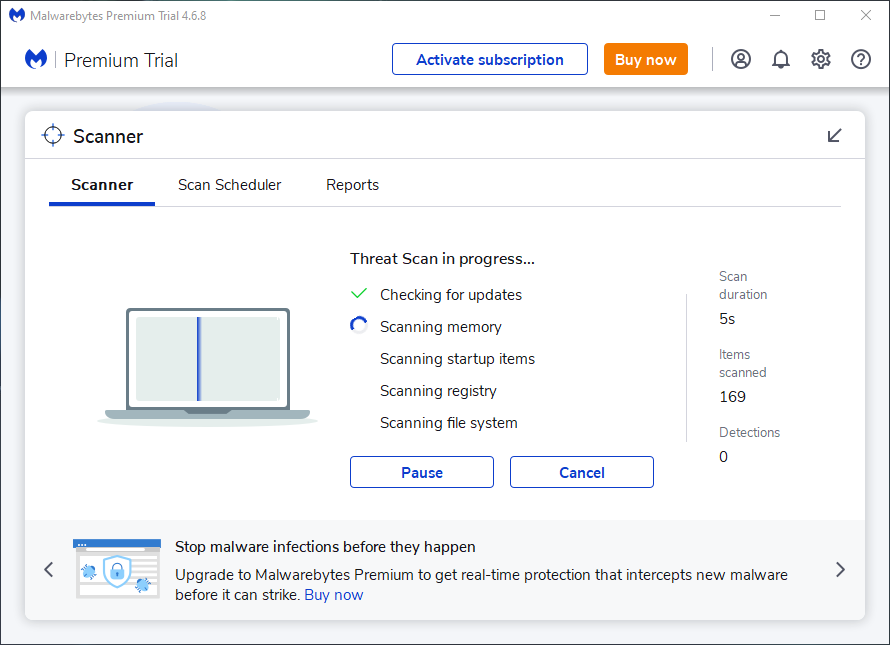

چرا بهتنهایی این کار را انجام دهید وقتی که دائم میتوانید از نرمافزارهایی که به شما کمک میکنند استفاده کنید؟ برای مثال، نسخهٔ ویژهٔ Malwarebytes میتواند امنیت آنلاین شما را بهطور قابلتوجهی افزایش دهد و نه تنها در برابر بدافزار، بلکه در برابر فیشینگ نیز محافظت کند.

با اسکن زمان واقعی، Malwarebytes ایمیلهای ورودی را تجزیه و تحلیل میکند و بهصورت خودکار آنها را مسدود میکند اگر محتوای مشکوکی تشخیص دهد (قصد دارد). همچنین لینکهای ایمیل را برای بررسی امنیت بررسی میکند و محتوای پیامها را نیز بررسی میکند. Malwarebytes میتواند با مقایسه جزئیات فرستنده ایمیل با اطلاعات موجود، اصالت ارسالکنندگان را تأیید کند. به همین دلیل، ابزار قدرتمندی برای مقابله با تقلب ایمیل است.

اگرچه این گام بیشتر اختیاری است، لایهٔ دیگری از دفاع در برابر تعداد رو به افزایش کلاهبرداریهای فیشینگ اضافه میکند و همچنین بار کاری «شناسایی فیشینگ» شما را کاهش میدهد.

با رعایت احتیاط در محل کار و بررسی دقیق لینکها و ضمیمههای ایمیل، از تبدیل شدن به طعمهٔ فیشینگ جلوگیری میکنید. البته، افزودن هوش مصنوعی به این معادله کمکی نمیکند، اما همان قوانین همچنان اعمال میشوند — هوشیار باشید، به فشارهای بالا تسلیم نشوید، همه چیز را زیر سؤال ببرید و هوش مصنوعی نمیتواند بر شما برتری داشته باشد!