وقتی اتفاق بدی می افتد، باید به کسی بگویید.

گزارش رویداد بخشی از برنامه امنیتی بسیاری از سازمان ها است که روشی ساختاریافته برای مستندسازی، پاسخگویی و یادگیری از حملات سایبری در اختیار آنها قرار می دهد.

یک حادثه امنیتی به ظاهر جزئی می تواند به سرعت گلوله برفی را به یک تهدید جدی با اثرات گسترده، از جمله سقوط سازمان شما تبدیل کند. از این رو، درک اهمیت گزارش حوادث امنیتی، انواع حوادث امنیتی و نحوه پیشگیری از آنها بسیار مهم است.

حادثه امنیتی چیست؟

حادثه امنیتی به هرگونه تلاش یا دسترسی غیرمجاز، تخریب یا افشای اطلاعات شخصی حساس یا اطلاعات محرمانه اشاره دارد. این شامل هر گونه نقض امنیتی، واقعی یا بالقوه است که می تواند محرمانه بودن و در دسترس بودن داده ها را تضعیف کند.

چرا باید حوادث امنیتی را گزارش کنید؟

گزارشهای حوادث امنیتی معمولاً اطلاعات خاصی در مورد حادثه، مانند بزرگی، زمان وقوع، و تأثیر آن بر افراد یا سیستمها ارائه میکنند. در زیر مهمترین دلایل برای گزارش حوادث امنیتی آورده شده است.

1. شفافیت مسئولیت ها در رسیدگی به حوادث امنیتی را تسهیل می کند

گزارش رویداد سازمان ها را وادار می کند تا فرآیندهای کارآمدی را برای کاهش و اصلاح حوادث امنیتی ایجاد کنند.

به محض شناسایی یک حادثه، بسیار مهم است که به سرعت طرح های واکنش به حادثه را آغاز کنید که روند گزارش دهی را مشخص می کند. این باید شامل پیادهسازی زیرساخت گزارشدهی حادثه باشد که از گردشهای کاری خودکار برای هشدار به پرسنل مناسب برای تشدید و کاهش کارآمد پشتیبانی میکند.

همچنین برای سازمان ها ضروری است که سیاست های پیشگیری از از دست دادن داده ها را ایجاد کنند که به عنوان یک راهنما برای افراد داخلی عمل کند. این سیاست ها باید به افراد داخلی نقشه راه روشنی بدهد که نقش ها و مسئولیت های آن ها را هنگام رسیدگی به داده های شرکت مشخص می کند.

2. فرهنگ واکنش به موقع به حوادث را ترویج می کند

بسیاری از حوادث نیاز به شناسایی فوری و اقدام فوری دارند. سازمانهایی که حوادث امنیتی را گزارش نمیکنند، در معرض خطر قرار گرفتن کل اکوسیستم، از جمله اشخاص ثالث، در معرض حملات سایبری هستند.

آموزش کارکنان در مورد تأثیرات حوادث احتمالی امنیت سایبری، مانند نقض دادهها، و حذف موانع گزارشدهی حوادث، میتواند آنها را به متحدان فعال در مبارزه با حملات سایبری تبدیل کند.

افزایش گزارشدهی حوادث، آگاهی را افزایش میدهد و افراد را تشویق میکند تا استراتژیهای امنیت سایبری خود را بهبود بخشند. علاوه بر این، گزارشهای حوادث به عنوان طرحی برای سازمانها برای استخراج بینشهای ارزشمند و بهبود شیوههای کاهش خطر خدمت میکنند.

3. پایبندی به مقررات را تضمین می کند

بخشهایی که به شدت تنظیم شدهاند، از جمله مراقبتهای بهداشتی و مالی، نیازمند گزارش رویدادهای سایبری هستند و عدم انطباق معمولاً منجر به جریمههای پرهزینه میشود. شرکتهای زیرساختهای حیاتی نیز به قوانین نظارتی، مانند قانون گزارشدهی رخداد سایبری برای زیرساختهای حیاتی (CIRCIA) و GDPR ملزم هستند که از آنها میخواهد حوادث را ظرف 72 ساعت گزارش کنند.

4. از اعتبار یک سازمان محافظت می کند

برای پاسخگویی مؤثر به حوادث امنیتی و بهبودی پس از آن، برنامههای واکنش باید شامل همه ذینفعان باشد و آنها را در مورد پیشرفت بهروز نگه دارد. ذینفعان و مشتریان تمایل دارند به سازمان هایی که حوادث را گزارش می کنند اعتماد کنند. دلیل آن این است که چنین گزارشهایی به عنوان شواهدی از شایستگی، تعهد سازمان به امنیت و تلاشهای پیشگیرانه در رسیدگی به حوادث تلقی میشود.

4 نوع حوادث امنیتی و نحوه پیشگیری از آنها

دانستن انواع مختلف حوادث امنیتی برای به حداقل رساندن آسیب آنها و تقویت انعطاف پذیری سازمان در برابر تأثیر آنها کلیدی است. در اینجا انواع متداول حوادث امنیتی و نحوه جلوگیری از آنها آورده شده است.

1. تهدید داخلی

تهدید داخلی به تهدیدهای تصادفی یا عمدی برای امنیت و داده های یک شرکت اشاره دارد. اغلب با کارکنان سابق یا فعلی و اشخاص ثالث از جمله مشتریان، تامین کنندگان و پیمانکاران مرتبط است.

برای مقابله با تهدیدات داخلی، آموزش آگاهی از امنیت را به کارکنان و پیمانکاران به عنوان پیش نیاز دسترسی به شبکه سازمان ارائه دهید. همچنین، روالهای سختگیری پشتیبانگیری و بایگانی دادهها را ایجاد کرده و به آن پایبند باشید و همیشه سیستمهای خود را با استفاده از نرمافزارهای ضد جاسوسافزار مانند Norton یا Bitdefender اسکن کنید.

علاوه بر این، نظارت بر گزارش را برای همه سیستم ها و دستگاه ها پیاده سازی کنید. حسابهای کاربری ممتاز را برای همه چیز، از جمله سرورها، وبسایتها و برنامهها شناسایی و ردیابی کنید. اگر متوجه یک حساب کاربری با رفتار غیرعادی شدید، ممکن است به این معنی باشد که شخصی از آن برای نفوذ به شبکه سازمان استفاده می کند.

2. حمله فیشینگ

فیشینگ نوعی حمله سایبری است که در آن عاملی که خود را به عنوان یک شخص یا سازمان معتبر معرفی می کند، قربانی را فریب می دهد تا داده های حساس را به اشتراک بگذارد. برای دستیابی به این هدف، عامل مخرب ایمیل یا پیامی حاوی لینکهای مخرب به هدف ارسال میکند که با کلیک بر روی آن، میتواند دادههای محرمانه آنها، از جمله اعتبار ورود به سیستم و جزئیات کارت اعتباری را بدزدد.

به عنوان یک دستورالعمل کلی، زمانی که در مورد صحت ایمیل مطمئن نیستید، بهتر است مستقیماً با شخص یا شرکت قانونی تماس بگیرید و از کلیک کردن روی پیوندهای ارائه شده در ایمیل خودداری کنید.

سازمان ها می توانند با تقویت امنیت ایمیل، حملات فیشینگ را کاهش دهند. این را می توان با پیاده سازی پروتکل های امنیتی ایمیل، به ویژه با ترکیب کنترل های ضد جعل مانند DMARC، SPF، و DKIM برای دامنه های خود به دست آورد.

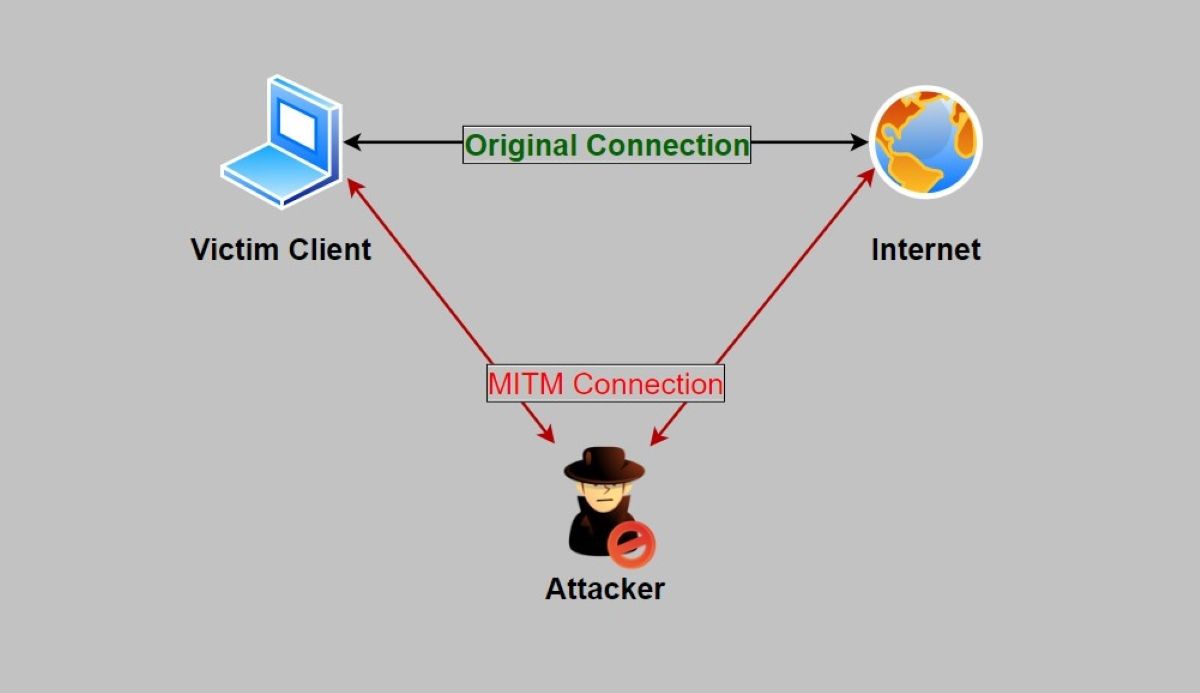

3. حمله انسان در وسط

حمله مرد میانی (MITM) زمانی اتفاق میافتد که یک عامل مخرب مخفیانه دادههایی را که بین دو طرف رد و بدل میشود را رهگیری، اصلاح یا حذف میکند که معتقدند مستقیماً با یکدیگر در ارتباط هستند.

حملات MITM عمدتاً فروشگاههای تجارت الکترونیک، سایتهای بانکداری آنلاین و نقاط دسترسی عمومی Wi-Fi را هدف قرار میدهند. با بررسی امنیت وب سایتی که قصد بازدید از آن را دارید و اجتناب از شبکه های Wi-Fi عمومی (در صورت امکان) یا استفاده از VPN برای محافظت از اتصالات Wi-Fi عمومی خود می توانید از این حملات جلوگیری کنید.

استفاده از VPN اتصال اینترنت شما را رمزگذاری میکند، از دادههای خصوصی که به اشتراک میگذارید، از جمله گذرواژهها و جزئیات کارت اعتباری هنگام استفاده از Wi-Fi عمومی محافظت میکند.

همچنین میتوانید با اجرای بهترین شیوههای امنیتی نقطه پایانی، مانند نصب ESET Endpoint Security برای فیلتر کردن پیامهای ایمیل ناخواسته، خطرات را کاهش دهید. ESET را می توان طوری پیکربندی کرد که به طور خودکار ایمیل ها و وب سایت های مشکوک را اسکن کند تا از دستگاه ها و شبکه های شما در برابر حملات سایبری و بدافزارها دفاع کند.

4. حمله انکار سرویس

در حملات انکار سرویس (DoS)، مجرمان سایبری ماشینها یا شبکهها را هدف قرار میدهند و از دسترسی کاربران قانونی به آنها جلوگیری میکنند. هدف اصلی این حمله سایبری غیرقابل دسترس کردن خدمات است. این معمولاً با غلبه بر ترافیک سیستم یا سرویس مورد نظر تا زمانی که پاسخگو نباشد یا خراب شود به دست می آید.

یک حمله DoS معمولاً از تعداد کمی از ماشینهای مهاجم، احتمالاً یک رایانه، برای غلبه بر هدف خود استفاده میکند. هنگامی که از چندین رایانه یا دستگاه های مرتبط برای انجام حمله استفاده می شود، این حمله به یک حمله انکار سرویس توزیع شده (DDoS) تبدیل می شود.

حملات DoS را می توان با موفقیت علیه سیستم های مختلف، از جمله سیستم های کنترل صنعتی که از فرآیندهای حیاتی پشتیبانی می کنند، راه اندازی کرد. اگرچه خطر این حملات را نمی توان به طور کامل از بین برد، اما دانستن انواع حملات DoS که می تواند سیستم ها و ماشین های شما را به خطر بیندازد و داشتن یک طرح پاسخ می تواند تفاوت ایجاد کند.

در حالی که یک حمله DoS ساده با خرابی سرور را می توان با راه اندازی مجدد سیستم برطرف کرد، حل حملات پیچیده تر ممکن است به تلاش بیشتری نیاز داشته باشد. به عنوان مثال، میتوانید امنیت وب سرورها را با پیکربندی آنها برای دفاع در برابر درخواستهای سیل HTTP و SYN تقویت کنید.

برای تقویت بیشتر دفاع، از نرم افزارهای امنیتی قابل اعتماد و ابزارهای حمله DoS استفاده کنید که می توانند بسته های داده های دریافتی را تجزیه و تحلیل کنند، آنها را به عنوان معمولی یا خطرناک طبقه بندی کنند، و داده هایی را که ممکن است به وب سایت شما آسیب بزنند مسدود کنند.

همچنین، روترها و فایروالهای خود را با جدیدترین وصلههای امنیتی بهروزرسانی کنید تا ترافیک غیرقانونی را مسدود کنید و در طول حمله با ISP خود کار کنید تا آدرسهای IP مهاجم را مسدود کنید.

گزارش رویداد را به عنوان استانداردی برای مقابله با حملات سایبری قرار دهید

در دنیای دیجیتال امروزی، سازمان ها باید گزارش حوادث امنیتی را به عنوان بخشی از رویه های استاندارد خود بگنجانند. دلیل این امر شیوع حوادث امنیتی مانند ایمیل های فیشینگ، تهدیدات داخلی و حملات MITM است که می تواند سیستم ها یا داده های یک سازمان را به خطر بیندازد.

انجام اقدامات پیشگیرانه برای جلوگیری از حمله بسیار بهتر از تلاش برای رفع آسیب ناشی از حمله است. اما ابتدا، سازمان ها باید خطرات بالقوه را شناسایی کنند تا به طور فعال به آنها رسیدگی کنند و از تکرار حوادث مشابه در آینده جلوگیری کنند.