هرگز حملات بدافزار به اینچنین بیوقفه حس نشده بود، اما من سرانجام با استفاده از تکنیکهای استراتژیک سندباکسینگ، آرامش ذهنی پیدا کردم. این روشها دیوارهای مجازی بین تهدیدها و سیستم من ایجاد میکردند، بهطوری که بتوانم فایلها را با اطمینان کامل مرور و آزمایش کنم.

حملات بدافزاری هرگز اینقدر بیوقفه احساس نشده بود، اما من سرانجام از طریق تکنیکهای استراتژیک ساندبوکسینگ به آرامش ذهنی رسیدم. این روشها دیوارهای مجازی بین تهدیدها و سیستم من ایجاد میکنند و به من اجازه میدهند با اطمینان کامل مرور و فایلها را آزمایش کنم.

چگونه ساندبوکسینگ از من در برابر بدافزار محافظت میکند

پس از این که فهمیدم نرمافزارهای ضدویروس سنتی دیگر کافی نیستند، ساندبوکسینگ را جدیتر گرفتم. در سال ۲۰۲۴، گوگل پیگیری کرد ۷۵ آسیبپذیری صفر روز فعال که بهطور عمده سیستمعامل ویندوز و مرورگر گوگل کروم هدف اصلی بودند. این حملات امنیت سنتی را دور میزنند چون از نقصهای کاملاً ناشناختهای استفاده میکنند که هنوز هیچ ضدویروسی قادر به شناسایی آنها نیست.

در اینجا ساندبوکسینگ اهمیت پیدا میکند. این روش تست امنیتی محیطهای ایزولهای ایجاد میکند که برنامههای بالقوه خطرناک میتوانند در آن اجرا شوند بدون اینکه به سیستم اصلی من آسیب برسانند. بنابراین، وقتی نرمافزار مشکوک را اجرا میکنم یا لینکهای سؤالبرانگیز را در ساندبوکس باز میکنم، هر بدافزاری که اجرا شود در همان محیط ایزوله محبوس میماند.

چیزی که واقعاً من را به ساندبوکسینگ جذب کرد، سادگی و کارایی آن بود. پیش از این ساندبوکسینگ نیاز به سختافزار جداگانه برای تست امنیت داشت، اما فناوری مجازیسازی اکنون به ما امکان میدهد سیستمهای ایزوله را مستقیماً روی دستگاههای اصلیمان ایجاد کنیم. مجازیسازی مدرن نیز بهطور شگفتآوری سبک است، بهطوری که رایانههای روزمره را سنگین نمیکند و نیازی به ارتقای سختافزاری گرانقیمت نیست.

من لینکهای مشکوک را با استفاده از ساندبوکسهای آنلاین بررسی میکنم

ساندبوکسهای مرورگر آنلاین مرورگرها را در ماشینهای مجازی بر روی سرورهای راهدور اجرا میکنند و نمایش صفحه را به صفحهنمایش من منتقل مینمایند. اگر به وبسایت مخربی بر بخورم، کامپیوتر واقعی من کاملاً ایمن میماند چون همه چیز بر روی زیرساخت ارائهدهنده سرویس اجرا میشود نه بر روی دستگاه محلی من.

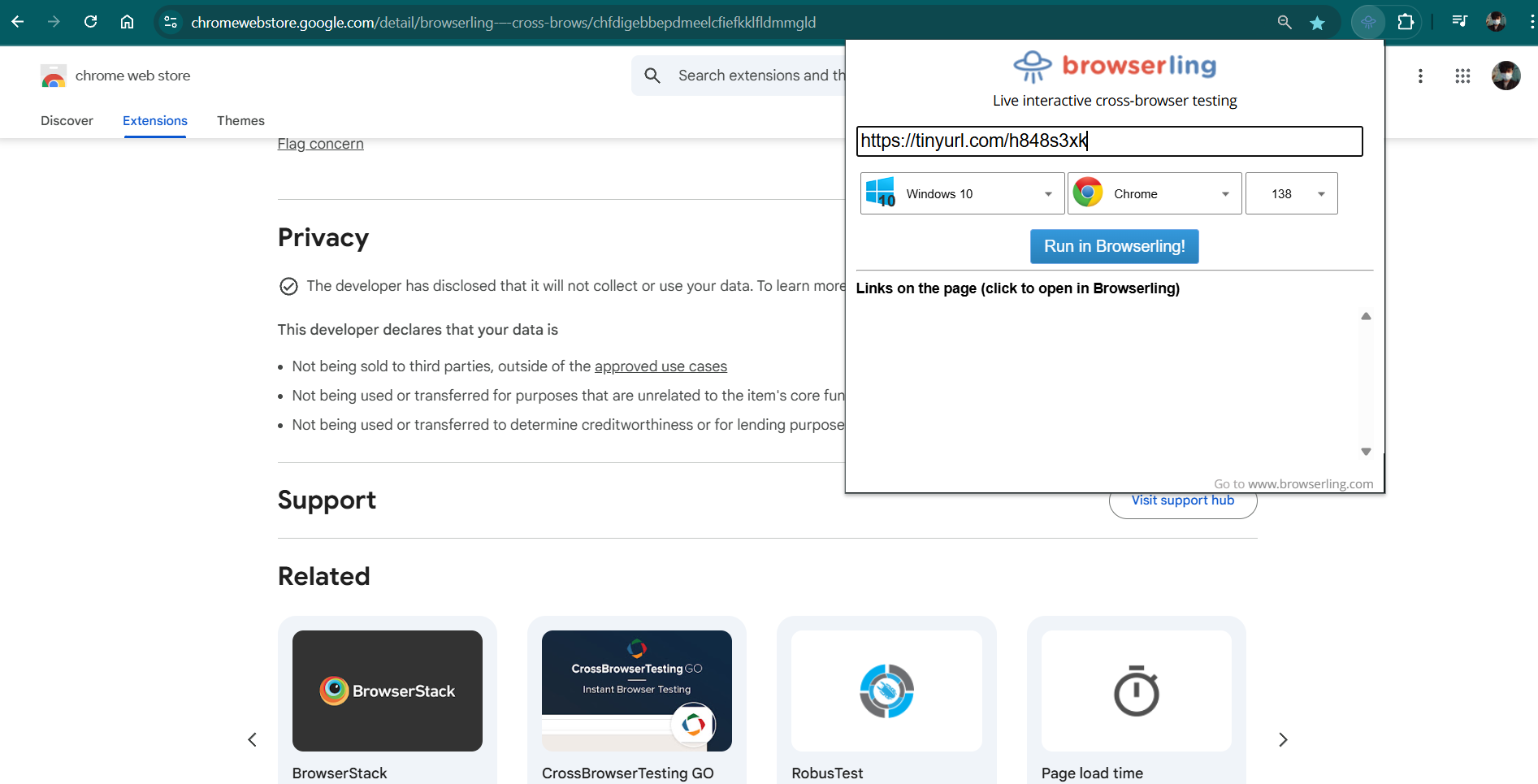

من عمدتاً برای بررسی لینکهای مشکوک از Browserling استفاده میکنم. Browserling افزونهای برای مرورگر دارد که فرآیند را بهطرز شگفتانگیزی ساده میکند. وقتی URL سؤالبرانگیزی را در ایمیل یا پیام دریافت میکنم، روی لینک کلیک راست میکنم و گزینه Open in Browserling را از منوی زمینه انتخاب میکنم. در عرض چند ثانیه، یک مرورگر مجازی امن بهدست میآورم که سایت را بهصورت ایمن بارگذاری میکند.

نسخه رایگان زمان جلسات را به سه دقیقه محدود میکند که برای بررسیهای سریع کاملاً مناسب است. میتوانم با اطمینان لینکهای مشکوک را از پیامهای متنی کلیک کنم، بررسی کنم که آیا ایمیل «امنیت فوری حساب» واقعی است یا نه با بازدید از صفحه ورود اشارهشده، و بهسرعت فروشگاههای آنلاین ناشناسی را مرور کنم تا ببینم آیا معتبر بهنظر میرسند پیش از خرید با مرورگر معمولیام. هنگام بسته شدن جلسه، ماشین مجازی به همراه هر تهدید احتمالی از بین میرود، بنابراین دستگاه واقعی من کاملاً ایمن میماند.

برای تستهای گستردهتر، Browserling همچنین طرحهای پرداختی را با شروع از ۱۹ دلار ماهانه برای جلسات نامحدود ارائه میدهد. این سرویس از مرورگرهای متعدد، از جمله Chrome، Firefox، Safari و Edge، در سیستمعاملهای مختلف پشتیبانی میکند. محدودیتهای اصلی محدودیت زمان جلسه در پلن رایگان و نیاز به اتصال اینترنت است، اما برای بررسیهای سریع امنیتی، این سرویس بخش ضروری از روتین روزمره من شده است.

دانلود: Browserling (Free)

من فایلها را بهصورت ایمن با ساندبوکسهای محلی تست میکنم

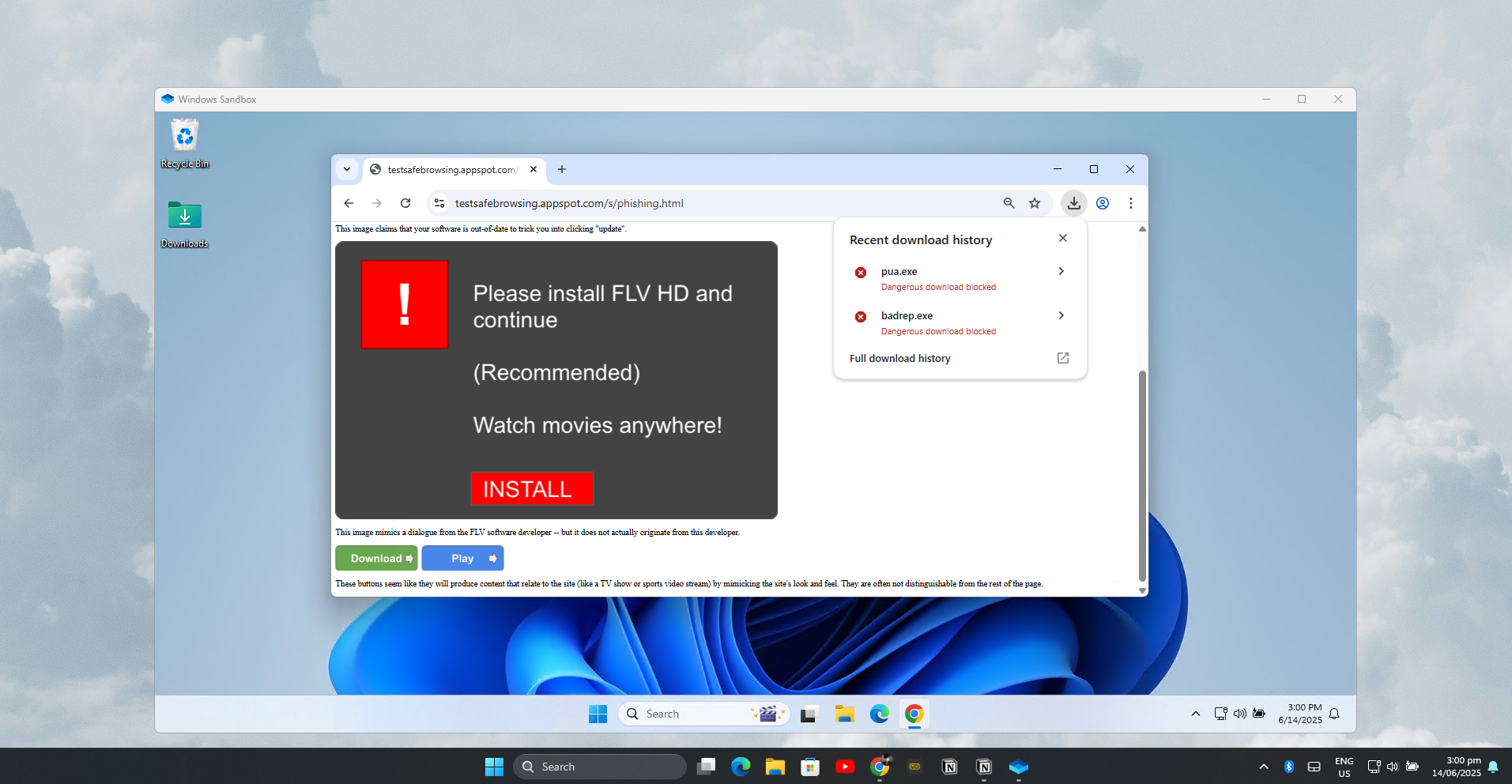

در حالی که ساندبوکسهای آنلاین تهدیدهای وب را بهطور کامل مدیریت میکنند، من برای تست دانلودهای نرمافزاری و بررسی فایلها نیاز به راهحلهای محلی دارم. ویندوز ساندبوکس به من اجازه میدهد هرچیزی را بدون خطر باز کنم و از پیش در نسخههای حرفهای ویندوز ۱۰ و ۱۱ تعبیه شده است.

فعالسازی ویندوز ساندبوکس فقط چند مرحله ساده میگیرد. من منوی Start را باز میکنم، «optionalfeatures.exe» را تایپ میکنم، به پایین اسکرول میکنم تا Windows Sandbox پیدا شود، گزینه را علامتزدن میکنم و هنگام درخواست راهاندازی مجدد میکنم. پس از فعال شدن ویندوز ساندبوکس، آن را با فشار دادن کلید ویندوز، سپس تایپ «Windows Sandbox» و فشار دادن Enter اجرا میکنم. در چند ثانیه، یک محیط ویندوز کاملاً ایزوله به دست میآورم که میتوانم برنامههای مشکوک را نصب کنم، اسناد غیرقابل اطمینان را باز کنم و با فایلهای بالقوه خطرناک آزمایش کنم بدون اینکه به سیستم اصلیام آسیب برساند.

دقیقا مانند Browserling، ویندوز ساندبوکس کاملاً قابل حذف است. هر بار که آن را اجرا میکنید، یک نصب ویندوز تازه و تمیز بهدست میآورید. وقتی ساندبوکس را میبندید، همه چیز بهصورت دائمی حذف میشود، از جمله هر گونه بدافزار، فایلهای تغییر یافته یا تغییرات سیستم. این رفتار بازنشانی در هنگام بسته شدن به این معنی است که من هرگز نگران عفونتهای مداوم یا فرآیندهای پاکسازی نمیشوم.

اگرچه بهقدرت یک سیستمعامل کاملاً مجازیسازیشده نیست، ویندوز ساندبوکس روش ایزولهسازی مورد علاقه من است زیرا سریع، سبک و تقریباً بدون نیاز به تنظیمات است. برای آن لحظاتی که نیاز دارم فایلی را باز کنم یا یک .exe را اجرا کنم که مطمئن نیستم ایمن باشد، مناسب است.

کاربران لینوکس میتوانند عملکرد مشابهی را با Firejail بهدست آورند، که از فضای نامهای لینکس برای ایجاد محیطهای ایزوله برای اجرای برنامههای غیرقابل اعتماد استفاده میکند. کاربران مک نیز ویژگیهای بومی ساندبوکسینگ مانند App Sandbox یا راهحلهای مجازیسازی مانند Parallels Desktop را برای محیطهای تست امن دارند.

من از ماشینهای مجازی برای ایزولهسازی کامل استفاده میکنم

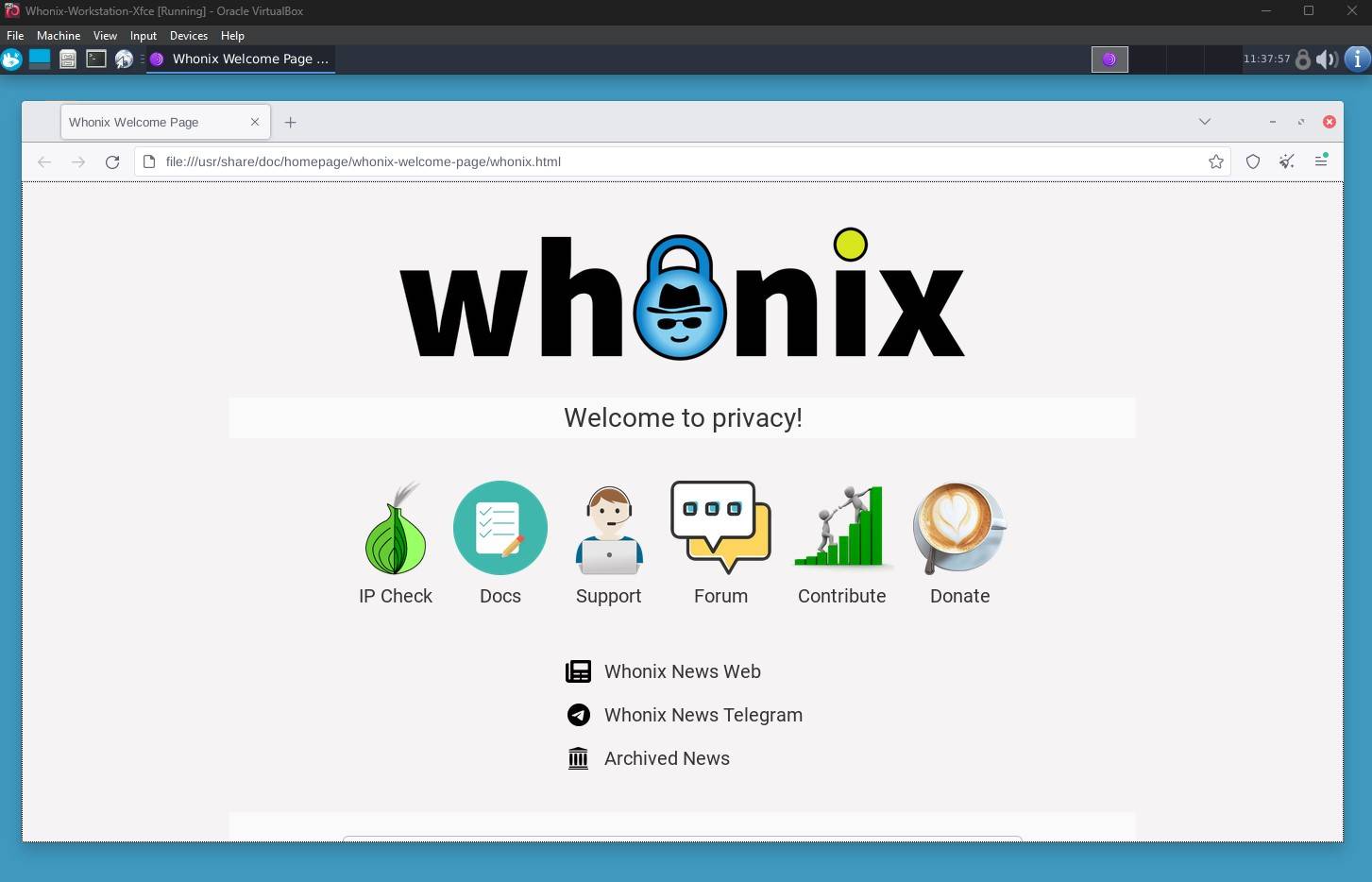

وقتی نیاز دارم زمان قابل توجهی را برای تست نرمافزار یا بررسی وبسایتها و لینکهای مشکوک صرف کنم، یک VM Whonix را برای محافظت غیرقابل نفوذ راهاندازی میکنم. این تنظیم هوشمند دو‑ماشین مجازی بهصورت خودکار تمام ترافیک را از طریق تور مسیریابی میکند در حالی که کامپیوتر میزبان من کاملاً ایزوله میماند. در حالی که سیستمعاملهای متمرکز بر حریمخصوصی که میتوانید بر روی یک ماشین مجازی اجرا کنید وجود دارد، من همیشه به استفاده از Whonix گرایش دارم بهدلیل رویکرد ساده و سبک آن نسبت به امنیت.

نصب Whonix برای مرور به صورت ناشناس و ایزولهسازی فایلهای احتمالی پرخطر کمی تنظیمات بیشتری نسبت به دو روش دیگر نیاز دارد. اما پس از آن، راهاندازی Whonix OS بهطور قابل توجهی ساده میشود.

چیزی که Whonix را خاص میکند این است که حتی اگر بدافزار بهطور کامل ایستگاه کاری را به خطر بیندازد، نمیتواند به آیپی واقعی من دسترسی پیدا کند یا به سیستم میزبان من نفوذ کند. میتوانم برای بازنشانی آسان، snapshots بگیرم و با خطرناکترین نمونههای بدافزار بدون هیچ ریسکی برای محیط تولیدیام آزمایش کنم. معماری دو‑VM ایزولهسازی بهتری نسبت به راهحلهای تک‑VM فراهم میکند در حالی که بسیار سبکتر از مجازیسازی کامل دسکتاپ است.

چند گزینه مشابهی که میتوانید امتحان کنید عبارتند از Tails برای محاسبات ناشناس مبتنی بر USB و Kodachi برای محافظت VPN‑بهعلاوه‑Tor. Qubes OS ایزولهسازی حتی قویتری را از طریق معماری مبتنی بر هایپروایزر ارائه میدهد، اگرچه به منابع سیستم بسیار بیشتری نیاز دارد. برای نیازهای من، Whonix تعادل کاملی بین امنیت، عملکرد و سهولت استفاده برقرار میکند.

در مجموع، ترکیب Browserling، ویندوز ساندبوکس و یک VM Whonix به من حفاظت لایهدار در برابر تمام انواع تهدیدهای بدافزاری میدهد. بهجای نگرانی مداوم دربارهٔ نفوذهای امنیتی بعدی، میتوانم با اطمینان محتوای مشکوک را بررسی کنم دانسته اینکه ایزولهسازی قدرتمند دادههای مهم من را کاملاً ایمن نگه میدارد.