ممکن است متوجه نشوید مایکروسافت چقدر رمزنگاری خودکار دستگاهها را گسترش داده است. این بهویژه از زمان نسخهٔ 24H2 ویندوز 11 که فرآیند رمزنگاری را در طول تنظیم اولیهٔ کامپیوتر فعال میکند، صادق است. تا زمانی که با یک حساب مایکروسافت وارد شوید، که روند تنظیم پیشفرض است، رمزنگاری بدون هیچ هشدار، درخواست دراماتیک یا علامت قابل مشاهدهای که چیزی تغییر کرده باشد، آغاز میشود.

ممکن است متوجه نشده باشید که مایکروسافت تا چه حد رمزگذاری خودکار دستگاهها را گسترش داده است. این بهخصوص از زمان نسخه ۲۴H2 ویندوز ۱۱ صادق است که فرآیند رمزگذاری را در طول راهاندازی اولیه کامپیوتر فعال میکند. تا زمانی که با یک حساب مایکروسافت وارد شوید، که روند پیشفرض راهاندازی است، رمزگذاری بدون هیچ هشدار، پیغام دراماتیک یا علائم قابل مشاهدهای که تغییری رخ داده باشد، آغاز میشود.

با این حال، رمزگذاری برای دسترسی حیاتی است. در واقع، شما ممکن است از درایو قفل شوید اگر وضعیت firmware تغییر کند، مادربورد تعویض شود یا TPM شما بازنشانی شود. اگر کلید بازیابی نداشته باشید، این میتواند به راحتی یک قفل دائمی تبدیل شود. بیایید این تغییرات و عناصر مهمی که قبل از بهروزرسانیهای معمولی BIOS باید در نظر گرفته شوند را بررسی کنیم.

رمزگذاری اکنون در طول راهاندازی انجام میشود، نه پس از آن

گسترش نامحسوس محافظت خودکار دستگاه در ویندوز ۱۱

مایکروسافت بهطور مستمر BitLocker را بهعنوان یک ویژگی Pro ترویج داده است. در برخی از کامپیوترهای اولیه ویندوز Home من، این ویژگی بهوضوح نبود و در سایر موارد، اگر سیستم شرایط سختافزاری خاصی را برآورده میکرد، رمزگذاری دستگاه بهجای آن فعال میشد. این گزینه جایگزین نیاز به پشتیبانی سیستم از Modern Standby و داشتن پیکربندی خاصی از تولیدکننده داشت. بر اساس تجربه شخصی، ساختهای سفارشی من و کامپیوترهای قدیمی معمولاً واجد شرایط نبودند.

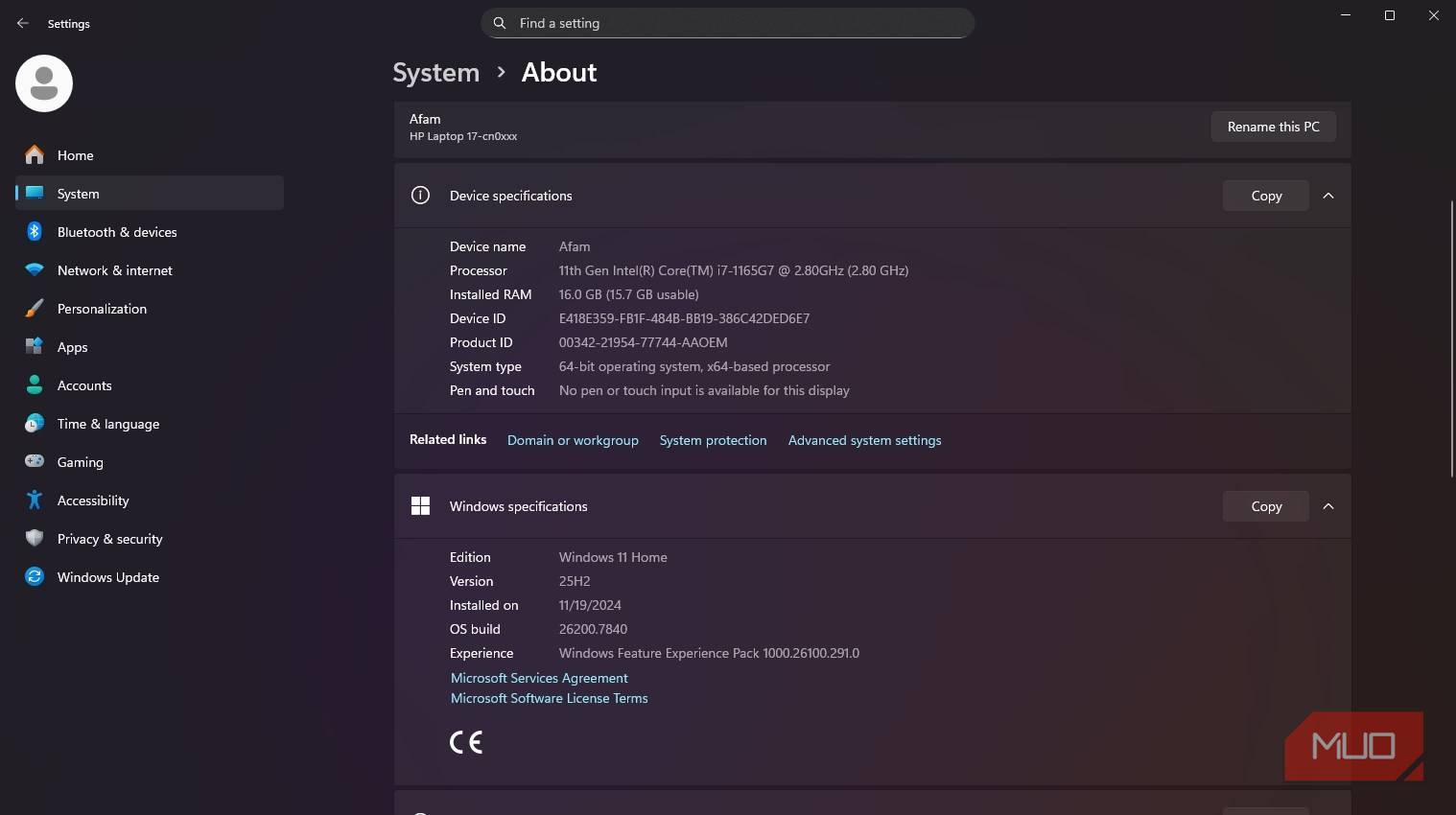

نسخه ۲۴H2 ویندوز ۱۱ فعالسازی خودکار رمزگذاری را در نصبهای تازه ویندوز یا سیستمهایی که در حال بازنشانی کارخانهای هستند، معرفی کرد. این زمانی رخ میداد که سیستمها TPM 2.0 و Secure Boot فعال داشته باشند و شما در طول تجربه خارج از جعبه (OOBE) با مایکروسافت وارد شوید.

کنترلهای مدیریت BitLocker همچنان فقط در سیستمهای Windows Pro در دسترس هستند. با این حال، رمزگذاری دستگاه که در دستگاههای Home موجود است و ویژگی BitLocker در Pro از همان موتور رمزگذاری و رمزنگاری مشابهی استفاده میکنند. تفاوت اصلی در قابلیت مشاهده و نحوه مدیریت آن است.

زمانی که TPM دیگر سیستم شما را شناسایی نمیکند

پیوندهای PCR، اندازهگیریهای Secure Boot، و حالت بازیابی بهصورت پیشفرض

در اینجا برخی از زمینههای مهم آورده شده است: کلیدهای رمزگذاری در طول فرآیند رمزگذاری به ماژول بستر قابل اعتماد (TPM) محصور میشوند. در اکثر کامپیوترهای مدرن، ماژول بستر قابل اعتماد یک TPM مبتنی بر Firmware است که در پردازنده یا چیپست قرار دارد و اندازهگیریهای محیط بوت را در رجیسترهای پیکربندی پلتفرم (PCRها) ذخیره میکند؛ PCR ۷ و PCR ۱۱ مهمترین آنها هستند.

PCRها نقشهای متفاوتی در ویندوز ایفا میکنند. PCR ۷ وضعیت Secure Boot و سیاست آن را نشان میدهد و PCR ۱۱ به کنترل دسترسی Windows Boot Manager متصل است. BitLocker معمولاً به PCR ۷ و PCR ۱۱ وصل میشود اگر Secure Boot فعال باشد، که به ویندوز امکان باز کردن را میدهد به شرطی که اندازهگیریها با مقادیر مورد انتظار TPM مطابقت داشته باشند. اگر مقادیر مطابقت نکنند، حالت بازیابی فعال میشود.

این توضیح میدهد که چرا برخی تغییرات ویندوز مختلکننده هستند و برخی دیگر نیستند. در یک پیکربندی استاندارد Secure Boot، افزودن RAM یا تعویض GPU بر PCR ۷ یا ۱۱ تأثیری نمیگذارد و اختلالی ایجاد نمیکند. اما بهروزرسانی firmware در همان سیستم میتواند مختلکننده باشد. تغییرات مختلکننده دیگر میتوانند شامل پاکسازی TPM در BIOS یا غیرفعال کردن Secure Boot باشند.

Secure Boot میتواند باعث شود BitLocker تغییرات معمولاً غیرمختلکننده را بهعنوان محرکهای حالت بازیابی تلقی کند. وقتی این اتفاق میافتد، در واقع نقصی نیست؛ فقط مدل صحتسنجی ویندوز طبق طراحی خود عمل میکند.

کلید بازیابی قابلیت نادیدهگیری ندارد

محل ذخیرهسازی آن، جایی که نیست و زمانی که هرگز وجود نداشته است

ویندوز از یک کد عددی ۴۸ رقمی بهعنوان کلید بازیابی استفاده میکند. اما نکته قابل توجه این است: هیچ ورودی مخفی وجود ندارد و این گزینه اختیاری نیست. این امر باعث میشود پشتیبانی مایکروسافت نتواند در زمانی که ویندوز درخواست میکند، آن را دور بزند. اگر میخواهید رمزگذاری تمام دیسک باشد، باید با این تعهد زندگی کنید.

اگر در طول تجربه خارج از جعبه (OOBE) با حساب مایکروسافت وارد شوید، حساب شما بهطور خودکار کلید بازیابی را نگه میدارد. در موارد دیگر، فهرست سازمان کلیدها را در زمانی که دستگاههای کاری یا مدرسه به Entra ID ملحق شدهاند، نگه میدارد و Active Directory بهعنوان ذخیرهساز پیشفرض برای ماشینهای پیوسته به دامنه عمل میکند. تنظیم دستی BitLocker روی دستگاههای Pro ممکن است از شما بخواهد این کلید را بر روی یک درایو USB ذخیره کنید.

عضویت در خبرنامه برای راهنماییهای مربوط به رمزگذاری دستگاه

مسائل واقعی در موارد حاشیهای متمرکز هستند. برای مثال، حسابهای محلی بهصورت خودکار از نگهداری ابری عبور میکنند و تنها راه رسیدن به آن تنظیم، دور زدن عمدی جریان پیشفرض OBE مایکروسافت است. این به این معناست که اکثر کاربران گزینهٔ رد کردن نگهداری ابری را در OBE نمیبینند. اگر یک رایانه دوم دست خریداری کنید، ممکن است قبلاً رمزگذاری شده باشد و اگر حساب اصلی را ندارید مسیر بازیابی واقعی نخواهید داشت. همچنین اگر دسترسی به حسابی که کلیدهای رمزگذاری را نگه میدارد از دست بدهید، ممکن است با قفل دائم مواجه شوید. هدف این نیست که BitLocker را کنار بگذاریم و انتخاب استفاده از آن به فرد بستگی دارد.

گنجینههای مخفی امنیت ویندوز را که هکرها میترسند کشف کنید.

پیشگیری از قفل شدن پیش از وقوع آن

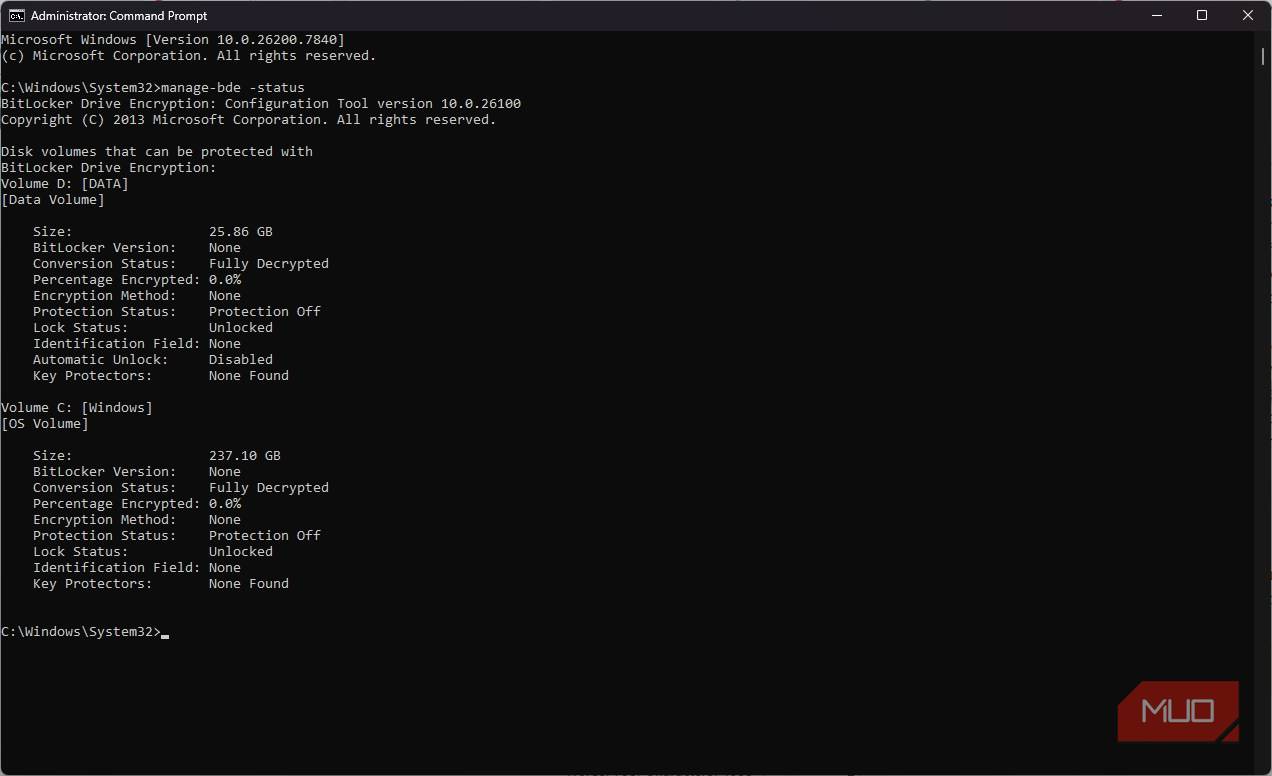

در سیستمهای Home و Pro، فرمان manage-bde -status را اجرا کنید و وضعیت فعلی خود را با مشاهده وضعیت تبدیل (Conversion Status) و وضعیت محافظت (Protection Status) بررسی کنید. اگر متوجه شدید که رمزگذاری فعال است، اطمینان حاصل کنید که کلید بازیابی در مکانی ذخیره شده باشد که به آن دسترسی دارید. همچنین هرگز نباید به حافظه برای ذخیرهسازی آن تکیه کنید. من معمولاً یک نسخهٔ کلید را صادر کرده و در یک درایو خارجی ذخیره میکنم، آن را چاپ میکنم و در مکان امنی نگهداری میکنم.

قبل از انجام بهروزرسانی BIOS یا UEFI، پاکسازی TPM، تعویض مادربورد یا تنظیم محیط دو-بارگذاری، باید موقتاً حفاظت BitLocker را معلق کنید. پس از این اقدامات، آن را دوباره فعال کنید. در رایانهٔ رومیزی من که داده حساس ندارم، رمزگذاری را غیرفعال میکنم چون هرگز خارج از دفتر من نمیرود. در لپتاپها و سیستمهای قابل حمل، آن را فعال نگه میدارم زیرا نمیخواهم امنیت را بهقرب راحتی فدا کنم.