من نمیتوانم باور کنم که چهقدر اغلب این حمله سایبری را میشنوم، در حالی که هرگز کسی را ندیدهام که واقعاً تجربهاش کرده باشد. وقتی به فیشینگ، بدافزار، باجافزار و سایر کلاهبرداریها میپردازیم، همه کسی را میشناسند که قربانی بوده یا خودشان قربانی بودهاند.

نمیتوانم باور کنم که چقدر این حمله سایبری را میشنوم، در حالی که هیچوقت کسی را که واقعا تجربه کرده باشد نشنیدهام. وقتی به فیشینگ، بدافزار، باجافزار و سایر کلاهبرداریها میرسیم، همه کسی را میشناسند که قربانی بوده یا خودشان قربانی بودهاند.

اما جوس جکینگ؟ هیچکس، هرگز.

به این دلیل است که جوس جکینگ تهدید واقعیای نیست که در دنیای واقعی نگران آن باشید. اما اگر تا به حال گوشیتان را در فرودگاه، کافه یا هتل شارژ کردهاید، احتمالاً این هشدار را شنیدهاید: از پورتهای USB عمومی استفاده نکنید. یک مسدودکننده داده همراه داشته باشید. هرگز گوشیتان را به چیزی که مالک آن نیست وصل نکنید.

پس چگونه از یک حمله نظری سرقت داده از طریق پورتهای USB به افسانهای امنیتی تبدیل شد که به قدری توسط مقامات ترویج میشود که برای مردم تبدیل به عادت دوم برای نگرانی شد؟

جوس جکینگ چیست

و از کجا ترس واقعی سرچشمه گرفت

جوس جکینگ یک حمله نظری است که در آن یک پورت USB آلوده در مکان عمومی دادههای دستگاه شما را دزدیده یا بدافزار بدون اطلاع شما نصب میکند. اصطلاح «جوس جکینگ» اولین بار توسط روزنامهنگار مشهور امنیتی براین کریپس پس از مشاهده یک نمایش از این حمله در Defcon 19 در سال ۲۰۱۱ به کار برده شد.

این مفهوم این است که یک گوشی هوشمند ناامن میتواند توسط یک پورت USB که یک اتصال مخرب مانند یک کامپیوتر کوچک یا دستگاه مشابه را پنهان میکند، به خطر بیفتد. پس از اتصال، پورت مخرب دادهها را میدزدد یا بدافزار نصب میکند و دستگاه هدف و قربانی از آن بیخبر میمانند.

کوتاه پس از اولین اثبات مفهوم این حمله در Defcon، پژوهشگر امنیتی P2P-ADB را منتشر کرد، یک چارچوب حمله که از USB On-The-Go برای حمله به دستگاه استفاده میکند.

حمله به دستگاه دیگر با اتصال مستقیم همیشه به نظر من شبیه صحنهای از یک فیلم هکرها بود. ایده واقعی این است: کسی گوشیاش را روی میز میگذارد، قفل شده، و فقط برای چند دقیقه. شما گوشیاش را میگیرید، دو را به هم وصل میکنید و امید دارید که دیباگینگ USB فعال باشد (تمام رومهای سفارشی این کار را انجام میدهند). فایلهای او را میکشید، درهای پشتی خود را در آن قرار میدهید و آمادهاید!

سالها نمونههای دیگری از نمایش اثبات مفهوم جوس جکینگ وجود داشته است. به عنوان مثال، در سال ۲۰۱۶، کربیس گزارش داد درباره یک حمله جکس ویدئویی با تئوری مشابه، در حالی که پژوهشگران امنیتی در Symantec حملهای مخصوص iOS با سبک جوس جکینگ را در سال ۲۰۱۸ شرح دادند.

با این حال، تمام این حملات مشکلی اصلی دارند: همه آنها تنها مفهومی هستند.

چرا جوس جکینگ هرگز واقعاً اتفاق نمیافتد

بهویژه با گوشیهای هوشمند مدرن

تمام آن حملات نظری جوس جکینگ هرگز به یک حمله واقعی در دنیای واقعی منجر نشدهاند. هنوز هیچ نمونه عمومی تأیید شدهای از جوس جکینگ وجود ندارد. تا فوریه ۲۰۲۶، گزارشهای حادثهای وجود دارد اما هیچ دستگیری و هیچ کارزار بدافزاری که به ایستگاههای شارژ عمومی بازگردد، شناسایی نشده است. پس از بیش از یک دهه استفاده گسترده از گوشیهای هوشمند، این عدم وجود شواهد مهم است.

دلیلهای خوبی برای این وجود دارد.

انجام یک حمله جوس جکینگ نیاز به دسترسی فیزیکی به زیرساختهای عمومی، سختافزار تغییریافتهای که شناسایی نشود و قربانی که از دستگاهی با رفتار امنیتی قدیمی استفاده کند دارد. حتی در این صورت، بازدهی کم است. جرایم سایبری مدرن بهطور غالب به فیشینگ، برنامههای مخرب و مهندسی اجتماعی ترجیح میدهند چون ارزانتر، مقیاسپذیرتر و بسیار قابل اطمینانترند.

ما همچنین باید در نظر بگیریم که گوشیهای هوشمند مدرن نسبت به زمانی که جوس جکینگ برای اولین بار مفهومسازی شد، بسیار ایمنتر هستند، حتی با نسخههای جدیدتر این مفهوم.

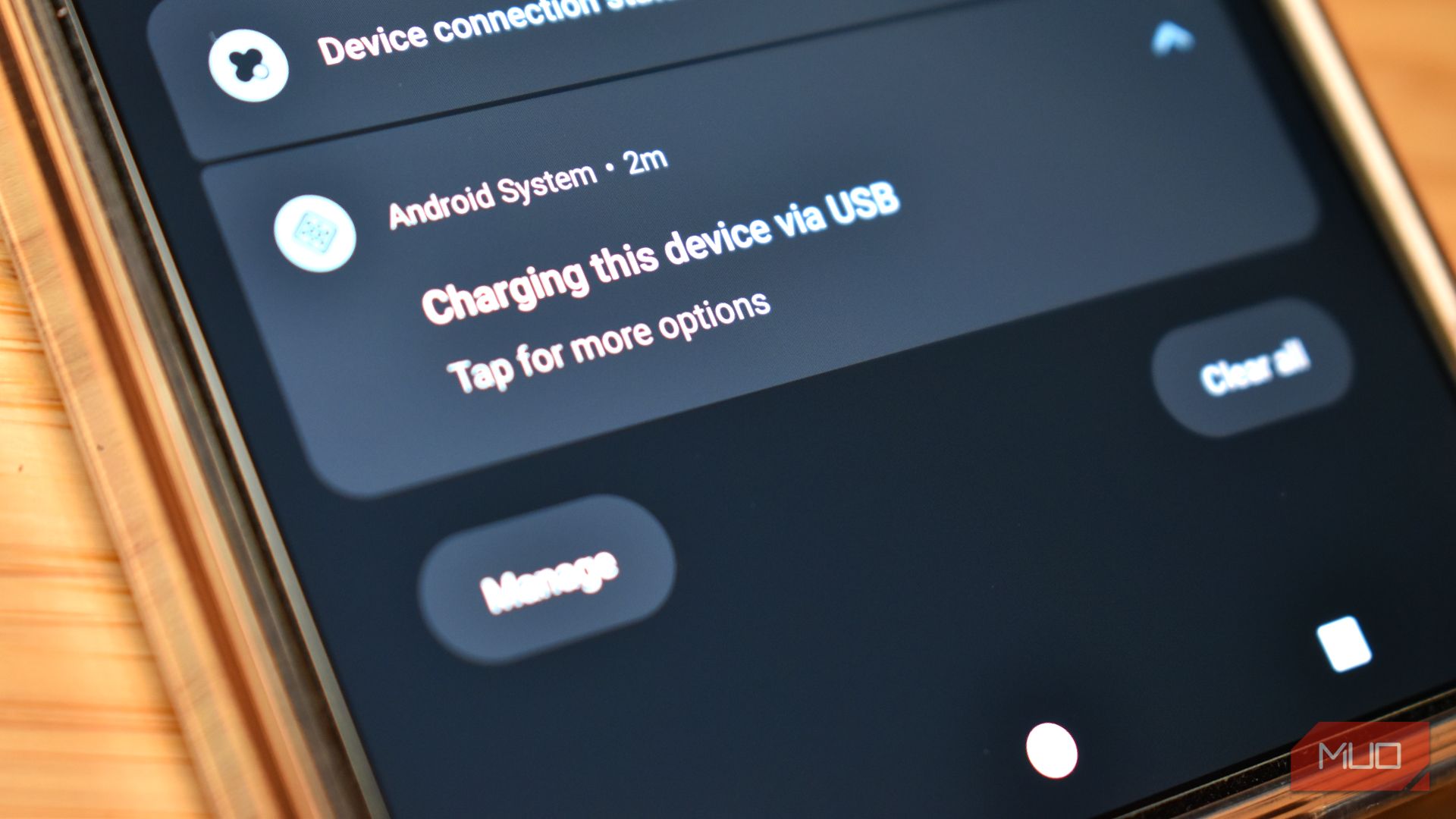

قبلاً، سیستمعاملهای اصلی گوشیهای هوشمند (Android و iOS) بر این مدل کار میکردند که فرض میکردند اکثر، اگر نه تمام، اتصالهای USB امن هستند. اما این مدل تغییر کرد و هر دو Android و iOS اکنون ارتباط USB با دستگاه شما را محدود میکنند. به همین دلیل است که وقتی به هر دستگاه USB متصل میشوید، یک پنجرهی هشدار میبینید که میپرسد میخواهید چه کاری جز شارژ انجام دهید؛ انتقال دادهها نیاز به دسترسی خاص دارد.

اکنون این حفاظتها بهطور خاص بهخاطر جوس جکینگ اضافه نشدهاند، اما فرضیات امنیتی USB را که نظریهی اولیه را ترسناک میکردند، از بین میبرند. واقعیت این است که ایدهی وصل کردن گوشی به یک شارژر و از دست دادن کنترل آن بلافاصله، با رفتار دستگاههای مدرن سازگار نیست.

USB‑C بهطور خاموشی دستگاههایی را که دوست دارید تغذیه میکند.

خب، اگر این یک تهدید نیست، چرا «جوس جکینگ» از بین نمیرود؟

برخی از افسانههای امنیتی در ذهن مردم ریشه میدارند

چند دلیل وجود دارد که افسانهی جوس جکینگ هرگز از بین نمیرود. یکی این است که این موضوع بارها تکرار شده تا جایی که اصلاح آن دشوار است. مانند همه چیزها، خبرهای جعلی و ترس سریعتر از حقیقت منتشر میشوند و اغلب جذابیت یا هیجانی کمتری دارند.

سپس ما مجموعه وسیعی از نشریات امنیتی و حتی نهادهای دولتی را داریم که این افسانه را ترویج میدهند، درباره اینکه باید از هر پورت USB بترسیم بدون ارائه هیچ شاهدی. حتی حسابهای رسمی FBI این misinformation را منتشر کردهاند که وزن بیشتری به آن میبخشد.

در نهایت، بهعنوان یک مفهوم جوس جکینگ همچنان پابرجاست چون یک توصیه امنیتی ساده است که عواقب جدی ندارد. گفتن به کسی که از پورت USB عمومی دوری کند، بهسختی میتواند به مشکلات جدی منجر شود؛ شاید باتری تمام شود، اما این بههمان اندازهای که مشاورهای اشتباه دربارهی رمز عبور یا احراز هویت دو عاملی خطرناک باشد، نیست.

برای دریافت خبرنامهای که افسانههای سایبری را واضح میکند، مشترک شوید

به همین دلیل است که بلاگهای مسافرتی، پستهای شبکههای اجتماعی و حتی برخی تابلوهای فرودگاهی همان هشدار را بازگو میکنند و ایدهی واقعی بودن آن را برای افرادی که بارها آن را میشنوند، تقویت میکنند.

از یک کابوس امنیتی احتمالی جلوگیری کنید.

این به این معنی نیست که امنیت USB اهمیتی ندارد

هیچ یک از اینها به این معنا نیست که امنیت USB بیاهمیت است. فقط به این معناست که باید به نسبت متناسب با خطرات آن برخورد شود. استفاده از شارژر و کابل خودتان کاملاً منطقی است، اما ضروری نیست. کابلهای فقط‑شارژ و مسدودکنندههای داده USB میتوانند آرامش خاطر بدهند، اما ابزارهای اختیاری هستند، نه حفاظت اساسی.

اساسها همچنان اهمیت بیشتری دارند. گوشیتان را قفل نگه دارید، بهروز رسانیها را بهسرعت نصب کنید و به درخواستهای دسترسی توجه کنید. این عادات شما را در برابر تهدیداتی که واقعاً وجود دارند محافظت میکند، نه تهدیداتی که هرگز شکل نگرفتهاند.

جوس جکینگ مثال نادری از نظریهی امنیت سایبری است که از آزمایشگاه خارج شد و بهصورت افسانهای تبدیل شد بدون اینکه هرگز به حملهای واقعی تبدیل شود. خطرات مرتبط با USB واقعی هستند، اما نه از ایستگاههای شارژ عمومی که بهصورت مخفیانه گوشیها را هک میکنند. این خطرات از کابلهای مخرب فروختهشده آنلاین، پورتالهای Wi‑Fi تقلبی، کلاهبرداریهای کد QR و برنامههایی که پس از نصب دسترسیها را سوءاستفاده میکنند، سرچشمه میگیرد.