ردپای دیجیتال شما اغلب بزرگتر از آنچه فکر میکنید است. این شامل تمام ایمیلهایی است که ارسال کردهاید، زیردامنههایی که ایجاد کردهاید و سرویسهایی که به آنها وارد شدهاید، بدون اشاره به مقدار قابلتوجه اطلاعاتی که گوگل در مورد شما میداند. در بسیاری از موارد، این دادهها قابل مشاهده هستند و ترسیم آنها فقط چند دقیقه زمان میبرد. ابزارهای خاصی دادههای عمومی را جمعآوری میکنند و دقیقاً آنچه که هر کسی میتواند درباره شما به صورت آنلاین ببیند، آشکار میسازند. این عمل به عنوان اطلاعات منبع باز (OSINT) شناخته میشود. نکته این است که اگر شما میتوانید این کار را انجام دهید، هر کسی دیگر هم میتواند.

ردپای دیجیتالی شما اغلب بزرگتر از آنچه فکر میکنید است. این شامل تمام ایمیلهایی است که ارسال کردهاید، زیردامنههایی که ایجاد کردهاید و سرویسهایی که به آنها وارد شدهاید، و همچنین مقدار نگرانکنندهای از اطلاعاتی که گوگل درباره شما میداند. در بسیاری از موارد، این دادهها قابل مشاهده هستند و نقشهبرداری از آنها تنها چند دقیقه طول میکشد. ابزارهای خاصی دادههای عمومی را جمعآوری میکنند و دقیقاً آنچه هر کسی میتواند درباره شما آنلاین ببیند را نشان میدهند. این عمل به نام اطلاعات منبع باز (OSINT) شناخته میشود. نکته این است که اگر شما بتوانید این کار را انجام دهید، هر کسی نیز میتواند.

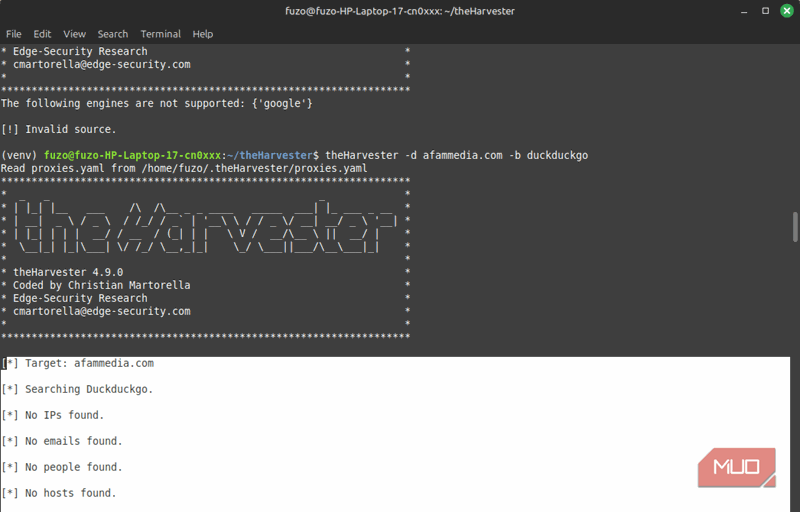

theHarvester یکی از آسانترین ابزارها برای این کار است. با دستورات مناسب، دادهها را از موتورهای جستجو و مخازن عمومی جمعآوری میکند. حتی به APIهای امنیتی دسترسی دارد و میزبانیها، ایمیلها و زیردامنههایی که فراموش کردهاید را نشان میدهد. من این ابزار را به دست آوردم و یاد گرفتم که چقدر میتوانیم در معرض خطر باشیم.

theHarvester ابزاری برای اطلاعات منبع باز است. این ابزار نامهای زیردامنه، آدرسهای ایمیل، میزبانیهای مجازی، پورتهای باز یا بنرها را از مکانهای عمومی جمعآوری میکند.

راهاندازی theHarvester

نصب، پیکربندی و آماده شدن برای کشف ردپای خود

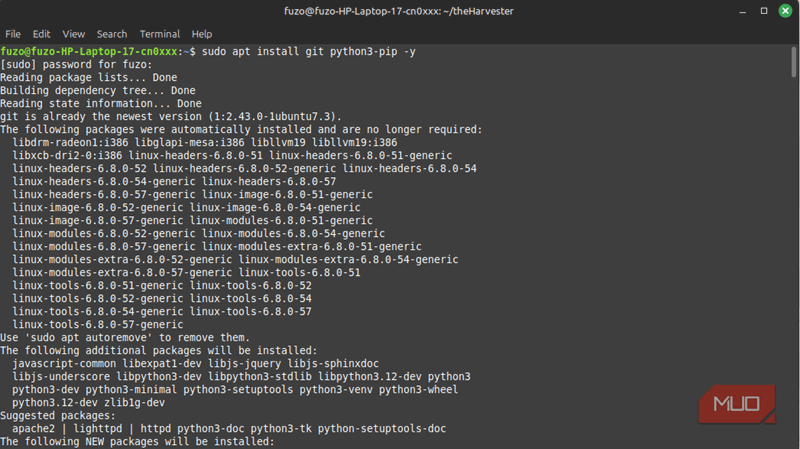

اگرچه theHarvester ممکن است شبیه ابزار خاصی در زمینه امنیت سایبری به نظر برسد (در توزیع Kali Linux پیشنصب شده است)، من آن را بر روی لینوکس مینت استفاده میکنم و نصب آن بسیار آسان است. تنها کافی است مخزن theHarvester را از گیتهاب کلون کنید تا مطمئن شوید آخرین نسخه و تمام APIها و ماژولهای جاری را دارید.

-

پایانه خود را باز کنید و دستورات زیر را اجرا کنید:

sudo apt install git python3-venv -y

git clone https://github.com/laramies/theHarvester.git

cd theHarvester

python3 -m venv venv

source venv/bin/activate

pip install . -

پس از اتمام نصب، دستور زیر را برای تأیید عملکرد اجرا کنید:

theHarvester -h

باید منوی theHarvester را ببینید که تأیید میکند بهدرستی نصب شده است.

theHarvester اطلاعات در دسترس عمومی را با استفاده از DuckDuckGo، CRT.sh، CertSpotter، DNSDumpster، VirusTotal و سایر فیدهای گواهی و تهدید جمعآوری میکند. میتوانید کلیدهای API رایگان برای Shodan یا Hunter.io را با افزودن مستقیم به فایل api-keys.yaml theHarvester یکپارچه کنید. این کار نتایج شما را تقویت میکند، حتی اگر این ابزار بدون این ارتقاء همچنان بسیار توانمند باشد.

اجرای اولین اسکن شما

نقشهبرداری از آنچه اینترنت قبلاً درباره شما میداند

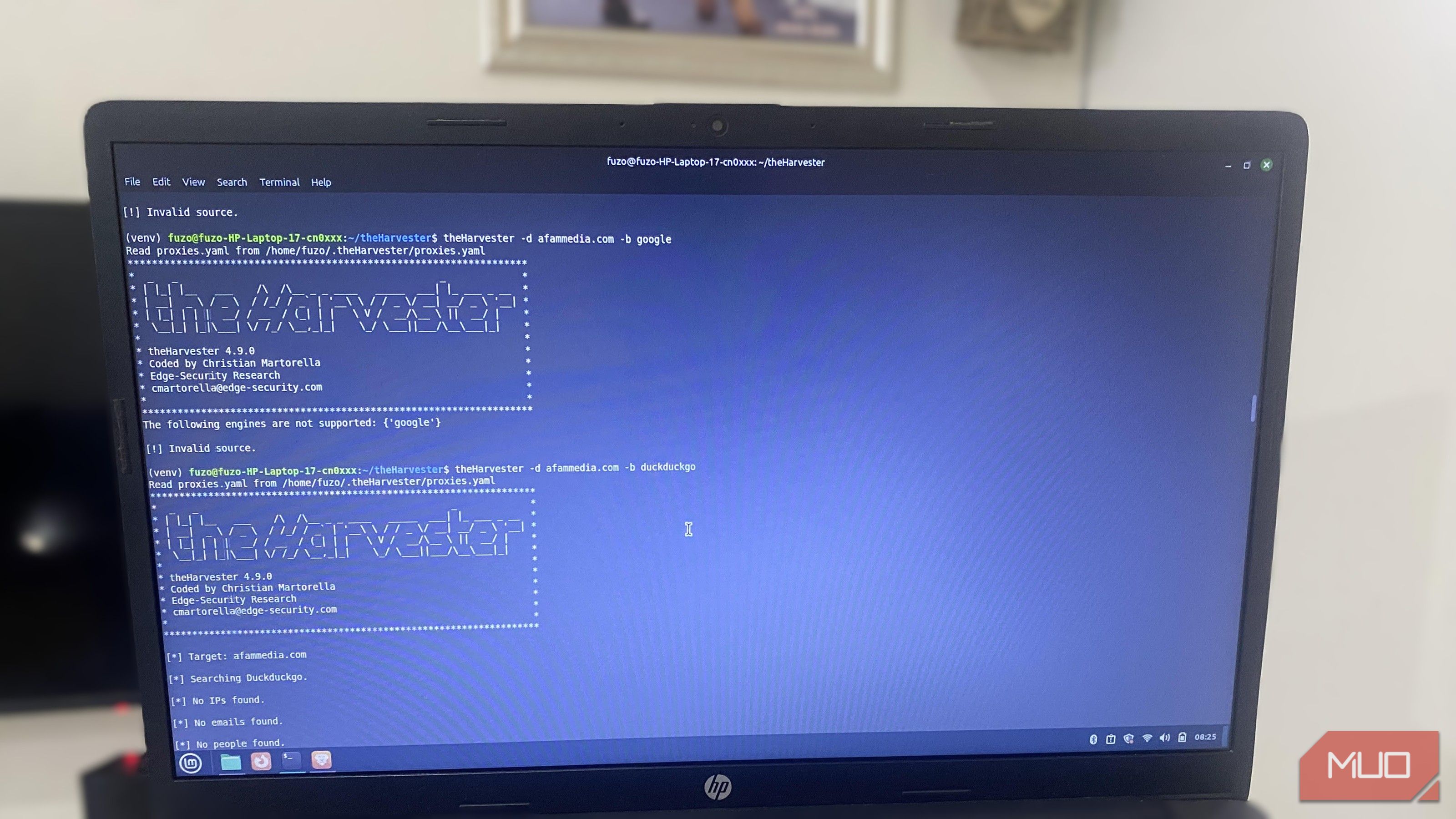

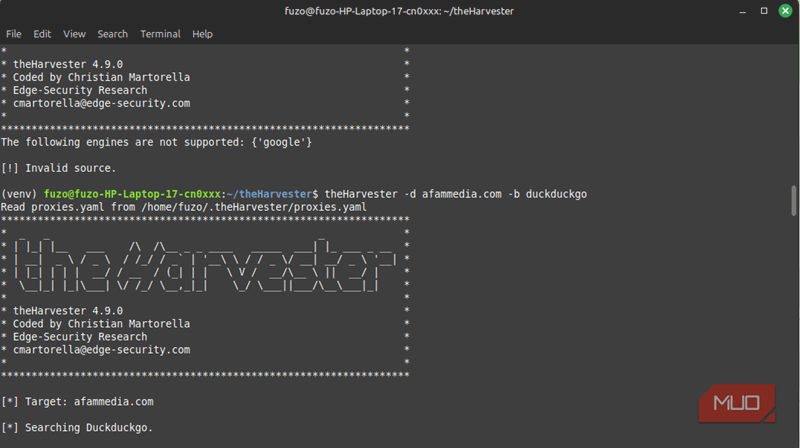

حالا که تنظیمات انجام شد، زمان کشف شکل ردپای آنلاین شما فرا رسیده است. برای شروع، پایانه را در پوشهی theHarvester باز کنید و دستور زیر را اجرا کنید، بهجای example.com یک دامنهٔ آزمایشی یا حقیقی قرار دهید.

theHarvester.py -d example.com -b all -l 100

میتوانید همچنین با اجرای دستور زیر از یک پایانهٔ عمومی theHarvester را راهاندازی کنید.

استفاده از پرچم -b all در دستور بالا باعث میشود theHarvester در تمام منابع دادهٔ قابل دسترس جستجو کند، و -l 100 تعداد نتایج را محدود میکند تا خوانا باشند.

بهزودی نتایج در پایانه ظاهر میشوند. این نتایج معمولاً شامل ایمیلها، زیردامنهها، نام میزبانها، آدرسهای IP و منابع هستند. وقتی این جستجو را بر روی یک دامنهٔ شخصی اجرا کردم، تعجب کردم از میزان اطلاعات شخصی که در اینترنت شناور بود—اطلاعاتی که هر کسی میتواند از منابع عمومی پیدا کند.

اجرای این بر روی دامنهای که مدیریت میکنید احتمالاً ایمیلهای قدیمی متصل به حسابهایی که فراموش کردهاید و زیردامنههای محیطهای آزمایشی که دیگر اجرا نمیکنید را نشان میدهد. تمام این کارها بدون نقض حریم خصوصی یا دور زدن امنیت انجام میشود.

درک نتایج

درک ایمیلها، زیردامنهها و افشای دیجیتال

مقدار اطلاعات در نتایج میتواند ترسناک باشد؛ اما وقتی میدانید چه بهدنبال آن باشید، تفسیر آن ساده میشود. بخشها بخشهای مختلف نقشهٔ دیجیتال شما هستند. بخش Emails ابتدا ظاهر میشود و نقاط تماس عمومی نمایانی را نشان میدهد. برای یک شرکت ممکن است آدرسهایی مانند support@domain.com، info@domain.com یا نامهای افراد را ببینید. این جزئیات میتوانند سلاحی برای مهاجمان جهت ارسال ایمیلهای فیشینگ یا شناسایی سلسله مراتب سازمان باشند. برای یک فرد، اگر نتایج ایمیلهای قدیمی را نشان دهند، باید بهعنوان هشداری برای بستن آن حسابها یا محدود کردن دیده شدن آنلاین آنها درنظر گرفته شود.

Subdomains عنصر دیگری است که باید به آن توجه کنید. اگر نتایج ورودیهایی شبیه به test.example.com یا oldblog.example.com داشته باشند، میتوانند سرورها یا سایتهای فراموش شده را نشان دهند. زیردامنههای بدون مراقبت بر روی نقاط انتهایی جداگانه اجرا میشوند و میتوانند نقطهٔ ورودی برای مهاجمان باشند. باید آنها را پاک کنید یا بهسمت دیگری هدایت کنید تا خطر افشا شدن کاهش یابد.

بخش Hosts و IP Addresses آدرسهای IP و میزبانها را فهرست میکند. این میتواند زیرساختهای قدیمی را نشان دهد و مکان میزبانی دامنهها را آشکار سازد. با این حال، در تمام این موارد، تصویر بزرگتر این است که آنچه شما فکر میکنید مخفی است، در واقع عمومی و بهراحتی قابل بازیابی است.

کاهش ردپای آنلاین شما

راههای ساده برای تقویت امنیت دیجیتال شما هماکنون

دیدن ردپای دیجیتال شما در نتایج theHarvester ممکن است ناآرامکننده باشد، اما آگاهی از این موضوع مفید است. این به شما ایدهای میدهد که چگونه برای کاهش آن اقدام کنید. یک رویکرد شدید میتواند حذف کامل خود از اینترنت باشد.

اما نقطهٔ شروع کمتر تهاجمی، بهداشت زیردامنه است. حسابهای استفادهنشده را غیرفعال یا حذف کنید و زیردامنهها/محیطهای تستی که استفاده نمیشوند را غیرفعال یا ایمن کنید. هر زیردامنهٔ غیرفعال یک خطر کمتر است.

همچنین میتوانید با استفاده از نامهای مستعار برای آدرسهایی که بهراحتی قابل جستجو هستند، افشای ایمیل را مدیریت کنید. من شخصاً از نامهای مستعار برای تقریباً همه چیز استفاده میکنم، بهویژه خرید آنلاین. بنابراین بهجای afam@yourdomain.com، از newsletter@yourdomain.com استفاده میکنم. این کار صندوق ورودی اصلی شما را از لیست شدن در پایگاههای دادهٔ عمومی محافظت میکند.

در نهایت، جزئیات ثبت دامنه را مخفی کنید. سرویس جستجوی WHOIS میتواند نشان دهد آیا اطلاعات شخصی شما بهصورت عمومی قابل مشاهده است؛ اگر چنین است، حفاظت حریم خصوصی دامنه را از طریق ثبتکنندهٔ خود فعال کنید.

چشمانداز بزرگتر

theHarvester آینهای است که دقیقاً آنچه کسی میتواند دربارهٔ شما آنلاین پیدا کند را نشان میدهد، اگر بدانید کجا جستجو کنید. برای من، این بهعنوان یک اسکن ساده شروع شد اما بهسرعت به درک این پی برد که وب خیلی چیزها را بهخاطر میسپارد—اتصالات، ایمیلها و صفحات فراموششده.

آگاهی کلید است—اگر ناآگاه باشید نمیتوانید کنترل کنید. در حالی که این ابزار برای مدیریت دامنهٔ یک سازمان عالی است، برای سایتهای شخصی نیز مفید است. بررسیهای منظم عادت کوچکی است که اطمینان میدهد حضور آنلاین شما امن باشد.