تصور کنید که در یک پارکینگ قدم میزنید و یک وسیلهای شبیه یک فلش درایو USB معمولی را روی زمین میبینید. آن را برمیدارید، کنجکاو دربارهٔ آن که ممکن است چه چیزی روی آن باشد. شاید فکر کنید که آن را به صاحبش برمیگردانید، یا شاید فقط کنجکاو هستید.

تصور کنید که در یک پارکینگ قدم میزنید و چیزی شبیه یک فلش درایو USB عادی را روی زمین میبینید. آن را برمیدارید، کنجکاو درباره محتویاتش. شاید فکر کنید که آن را به صاحبش برمیگردانید، یا شاید فقط کنجکاو هستید.

اما به محض اینکه آن را به رایانه خود وصل میکنید، یک حمله نامرئی در عرض چند ثانیه رخ میدهد. قبل از این که حتی بتوانید یک پوشه باز کنید، پسوردهای شما سرقت میشود، دروازههای پشتی ایجاد میشوند و کل سیستم شما به خطر میافتد.

این شبیه علم‑تخیلی یا چیزی از جیمز باند بهنظر میرسد، اما واقعیت این است که این دستگاهها که به نام USB Rubber Ducky شناخته میشوند، کاملاً واقعی و بسیار خطرناکاند.

USB Rubber Ducky چیست؟

این چیزی نیست که در حمام آن را بگیرید

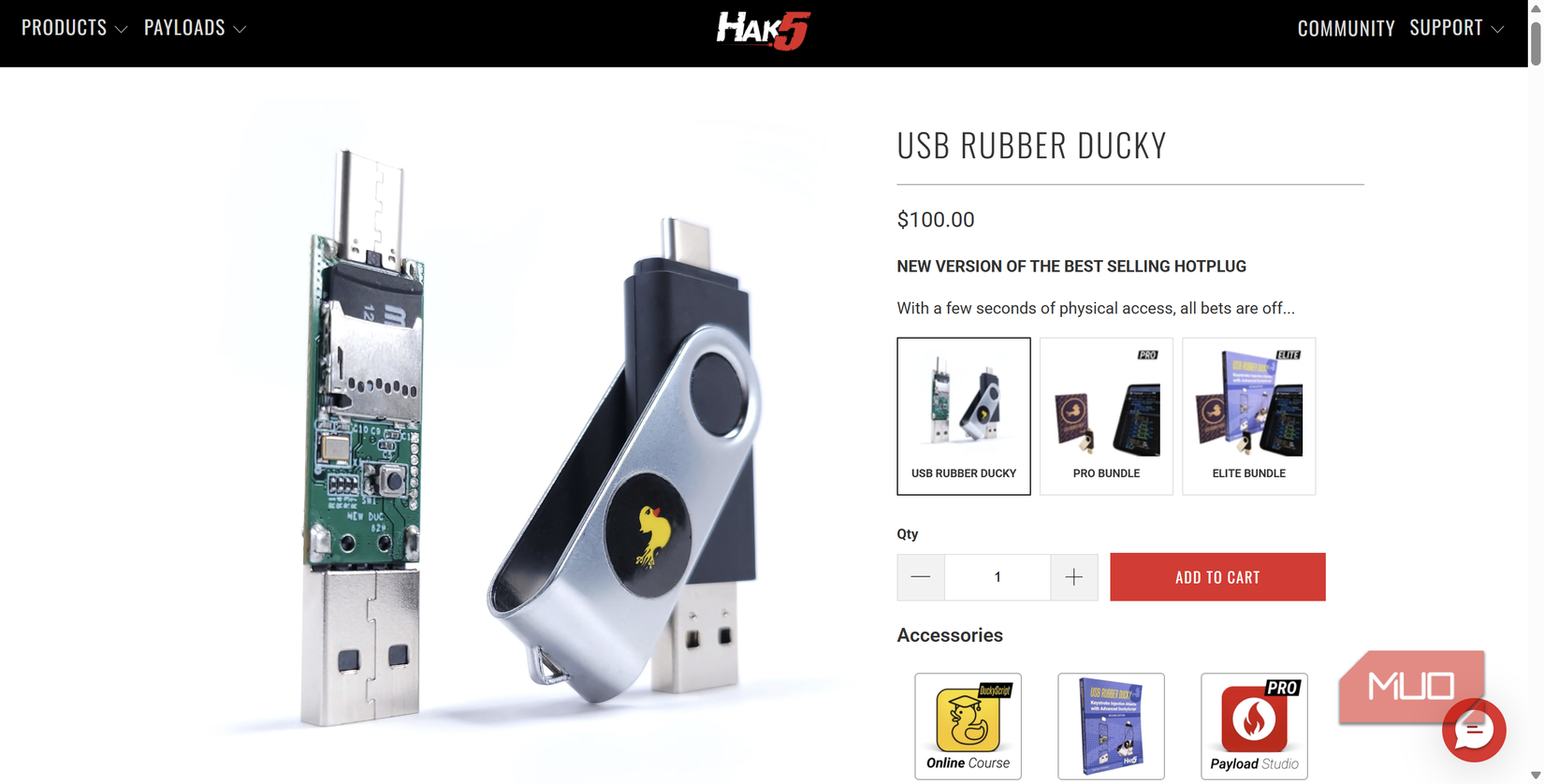

یک USB Rubber Ducky شبیه هر فلش درایو USB دیگری بهنظر میرسد، اما در واقع یک ابزار تزریق کلید است که بهعنوان یک دستگاه پیشرفته هک عمل میکند. بهجای ذخیرهسازی فایلها، این درایو شبیه یک صفحهکلید پیشبرنامهگذاری شده است که میتواند اسکریپتها را با سرعتهای نجومی اجرا کند بدون اینکه کسی شک داشته باشد.

ایده Rubber Ducky توسط دارن کیچن، بنیانگذار سایت ابزارهای تست نفوذ و کانال یوتیوب Hak5، بهمنظور خودکارسازی کارهای تکراری IT طراحی شد. با استفاده از یک زبان برنامهنویسی ساده به نام DuckyScript، هر کسی میتواند اسکریپتی بنویسد که از کلیدهای پایه تا دستورات چندمرحلهای عمیق را شامل میشود؛ این اسکریپتها میتوانند دادهها را سرقت کنند، بدافزار دانلود کنند، حسابهای مخفی ایجاد کنند، ارتباطات ریموت دسکتاپ برقرار کنند و موارد دیگر.

این قابلیت همان است که باعث شده USB Rubber Ducky در فیلمها و برنامههای تلویزیونی مشهور شود، برای مثال در سریال محبوب هکینگ Mr. Robot حضور دارد.

دلیل خطر بیشتری که Rubber Ducky دارد این است که عملاً هر کسی میتواند از آن استفاده کند. خود درایو فقط ۱۰۰ دلار قیمت دارد و اگرچه ماژولهای افزودنی مانند Payload Studio Pro (۶۰ دلار) و دوره پیشرفته DuckyScript (۶۰ دلار) موجود هستند، اما برای شروع استفاده از درایو به آنها نیاز سختگیرانه ندارید.

Rubber Ducky آمادهٔ اجرای payloadها میآید — اما بدون اینکه هیچ payloadی بارگذاری شده باشد. جوامع آنلاین متعددی به اسکریپتهای USB Rubber Ducky و کاربردهای مختلف آنها اختصاص یافتهاند (در حالی که این دستگاه عمدتاً برای هک است، برخی استفادههای بی ضرر نیز دارد).

چرا ابزارهای آنتیویروس از حملات USB Rubber Ducky جلوگیری نمیکنند؟

کامپیوتر شما حتی متوجه نمیشود که مورد حمله قرار گرفته است

دلیل قدرتمند بودن USB Rubber Ducky این است که مشکلی در امنیت عمومی دستگاهها را بهرهبرداری میکند؛ بهطور کلی سیستمها به دستگاههای USB متصلشده به آنها اعتماد میکنند. چون دستگاه USB خود را بهعنوان یک Human Interface Device (HID) — مشابه یک صفحهکلید خوب و قابلاعتماد — معرفی میکند، رایانه و هر آنتیویروسی بهطور ذاتی به آن اعتماد میکنند.

برای یک انسان این یک فلش درایو است. برای یک کامپیوتر این یک صفحهکلید است که با سرعتی فراتر از انسان مینویسد.

ابزارهای سنتی آنتیویروس برای شناسایی فایلهای مخرب، تشخیص امضاهای بدافزار و … طراحی شدهاند. اما چون USB Rubber Ducky بهصورت خاص هیچ فایلی را رها نمیکند، هشدارهای مشابهی ایجاد نمیکند و اغلب میتواند تحت radar عمل کند.

از آنجایی که Rubber Ducky بهعنوان یک صفحهکلید یا ماوس قانونی ظاهر میشود، اکثر اقدامات امنیتی حتی آن را بهعنوان یک تهدید بالقوه ثبت نمیکنند. این دستگاه کاملاً از دفاعهای مبتنی بر فایل عبور میکند چون payload بلافاصله از طریق ورودی صفحهکلید اجرا میشود و تقریباً هیچ وقفهای برای شناسایی یا مداخله باقی نمیماند.

این تفاوت اساسی به Rubber Ducky امکان میدهد تا حملهای انجام دهد که دستگاهی را که روزانه استفاده و به آن اعتماد میکنید، یعنی صفحهکلید شما، تقلید میکند.

اگر آنتیویروس کار نکند، چگونه میتوانید در برابر USB Rubber Ducky محافظت کنید؟

به تمام چیزها کاملاً توجه کنید

البته سادهترین راه برای جلوگیری از حملهٔ Rubber Ducky این است که هیچ دستگاهی را به رایانهتان وصل نکنید، تماماً. اگر منبع آن را نمیدانید، نباید در نزدیک درگاههای USB شما باشد. این سادهترین و عملیترین روش برای جلوگیری از هر گونه حملهٔ مشابه است.

این سیاست برای دستگاههای شخصی شما بهترین کارایی را دارد، اما ممکن است در محیطهای کاری اقدامات امنیتی گستردهتری داشته باشید. بنابراین ممکن است علاوه بر توصیهٔ عدم اتصال دستگاههای USB، پورتهای USB در محل کار بهطور کامل غیرفعال شده باشند.

برخی ابزارهای آنتیویروس نیز دارای ویژگی تشخیص تجزیه و تحلیل رفتار کلیدهای ضربه هستند که میتوانند الگوهای تایپ خودکار با سرعت فوقالعاده بالا که توسط اسکریپتهای USB Rubber Ducky اجرا میشود را شناسایی کنند.

گزارش MUO: مشترک شوید و هرگز نکات مهم را از دست ندهید

تهدید فقط به خود درایو USB محدود نمیشود. در بسیاری از موارد، ممکن است کسی را ببینید که نزدیک دستگاه شما میآید و یک درایو USB را در حین کار به آن وصل میکند. اما واقعیت این است که هرکسی که از USB Rubber Ducky استفاده میکند، احتمالاً از تکنیکهای دیگری نیز بهره میگیرد، مانند مهندسی اجتماعی برای دور کردن شما از کامپیوتر یا دسترسی به مناطق محدود، و غیره.

در این زمینه، امنیت فیزیکی در واقع بخش مهمی از محافظت در برابر این نوع حمله است.

تا زمانی که به آنها نیاز پیدا کنید، هیچوقت نمیدانید چه زمانی به آنها نیاز خواهید داشت.

USB Rubber Ducky کاربردهای مشروع دارد

همانطور که گفتیم، دستگاههای USB Rubber Ducky همیشه برای سرقت داده و نصب بدافزار استفاده نمیشوند. Hak5 یک گروه تست نفوذ معتبر است که سالها به محققان امنیتی کمک کرده است.

در این زمینه، محققان امنیتی از Rubber Ducky برای تست اینکه آیا سازمانها در برابر نقضهای امنیت فیزیکی آسیبپذیر هستند یا نه، و برای شناسایی نقاط ضعف در حفاظت نقطه انتهایی استفاده میکنند. هنگامی که توسط تیمهای امنیتی مجاز استفاده شود، این دستگاهها به سازمانها کمک میکند تا دفاعهای خود را تقویت کنند.

با این حال، سهولت استفاده و در دسترس بودن این ابزارها به این معنی است که به همان سادگی میتوانند توسط عاملان مخرب سلاحسازی شوند. درس اینجا ساده است: در امنیت سایبری، کنجکاوی میتواند هزینهبر باشد. آن درایو USB ظاهراً بیضرر میتواند کلید باز کردن تمام سیستم شما و تمام دادههای موجود در آن باشد.